原文标题:TIMiner: Automatically extracting and analyzing categorized cyber threat intelligence from social data

原文作者:Jun Zhao , Qiben Yan , Jianxin Li , Minglai Shao , Zuti He , Bo Li

发表期刊:Computer & Security

原文链接:https://seit.egr.msu.edu/paper/CS2020_TIMiner.pdf

主题类型:CTI

笔记作者:Ledraw

研究背景

现有的大多数方法无法识别未知的 IOC;无法自动生成带有域标签的分类 CTI

创新点

基于卷积神经网络 (CNN) 的识别器,可自动识别 CTI 所属的域,以及分层 IOC 提取方法,将单词嵌入和句法依赖性无缝融合,可以识别看不见的 IOC 类型,从而生成特定域的网络威胁情报。

贡献

开发基于 CNN 的自动化域识别器,以将 CTI 分配给它所影响的相应域。本研究中主要关注金融、政府、教育、物联网和工业控制系统。 提出一种基于词嵌入和句法依赖性的自动化 IOC 提取方法,从威胁描述文本中提取 IOC,既保证了预定义 IOC 提取的高精度,又能识别和提取不可见类型的 IOC。 提出了 Threat-Index,这是一种新的安全评估标准,用于评估不同领域的安全状态;Threat-Index 捕获多个域中威胁影响的差异,并量化每个域的威胁严重性。 分析了超过 118000 篇文本,对每个领域的威胁情报的演变有了更深层次的认识,最有趣的为以下方面: DDOS(分布式拒绝服务攻击) Phishing(网络钓鱼) Ransomware (勒索软件)

TIMiner 总体框架

CTI 域识别器

用于识别已知和未知的 IOC,利用 kernel=5 的 256 个过滤器来了解每个威胁描述的本地特征,然后将池化的特征向量拼接成一个完全连接的层。最后,利用 soft-max 激活函数计算 CTI 的每个域标签的概率。

处理过程算法:

生成具有域标签的 CTI

算法:

生成示例:

识别 IOC 方法

正则匹配

深度识别:BiLSTM+CRF 识别 IOC(正则表达无法识别的 IOC) 词嵌入方法:利用word2vec模型实现一种有效的词表示方法,它超越了简单的句法规律,允许在嵌入式向量空间中进行简单的代数操作。

发现

DDOS:

大多数教育性 DDoS 攻击是 TCP 洪水攻击; 大多数政府和 ICS DDoS 攻击是域名系统 (DNS) 反射器攻击; 对于金融 DDoS 攻击,黑客通常会不断向目标服务器提交查询脚本以请求资源。 在物联网 DDoS 攻击中,攻击者入侵暴露在互联网上的物联网设备(例如摄像头、传感器)以构建僵尸网络,而被感染的设备将由隐蔽的 C&C 服务器远程控制。

勒索软件:

Petya 利用 CVE-20170199 漏洞进行网络钓鱼攻击,然后通过 EternalBlue 和 Eternal Ransom 漏洞传播。但是,WannaCry 会自动扫描 Windows 的 445 端口甚至电子信息屏幕,并在受感染的计算机和服务器中放置勒索软件、远程控制、特洛伊木马、矿工和其他恶意组件。

网络钓鱼:

从电子邮件网络钓鱼演变为鱼叉式网络钓鱼,并最终演变为最复杂的 Watering hole 网络钓鱼

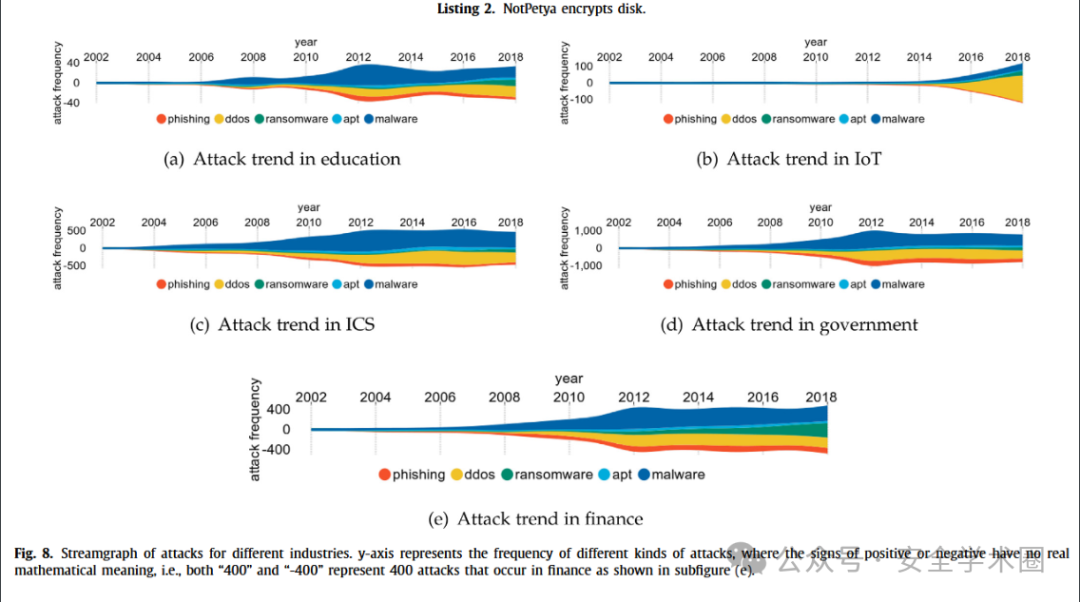

攻击趋势分析结果

总结

在本文中,提出了一种新的 CTI 提取框架 TIMiner,用于自动提取 IOC 并从社交媒体中生成带有域标签的分类 CTI。更具体地说,首先,提出了一种基于 CNN 变体的域标记方法,用于标记威胁描述的域标记。然后,提出了一种基于词嵌入和句法依赖性的分层 IOC 提取方法,该方法能够有效地识别未知的 IOC。最后,将 IOC 与其相应的域标记组合在一起,以生成特定于域的 CTI。特定于域的 CTI 可以与相关的 CTI 订阅者共享,并允许他们快速识别各自行业的安全状况。此外,还提出了 Threat-Index 来定量衡量每个域中不同类型攻击造成的威胁严重性。通过分析 TIMiner 生成的特定域 CTI,可以发现有关威胁的新见解,并执行威胁趋势分析,以促进为多个域设计更好的网络防御机制。

安全学术圈招募队友-ing

有兴趣加入学术圈的请联系 secdr#qq.com

如有侵权请联系:admin#unsafe.sh