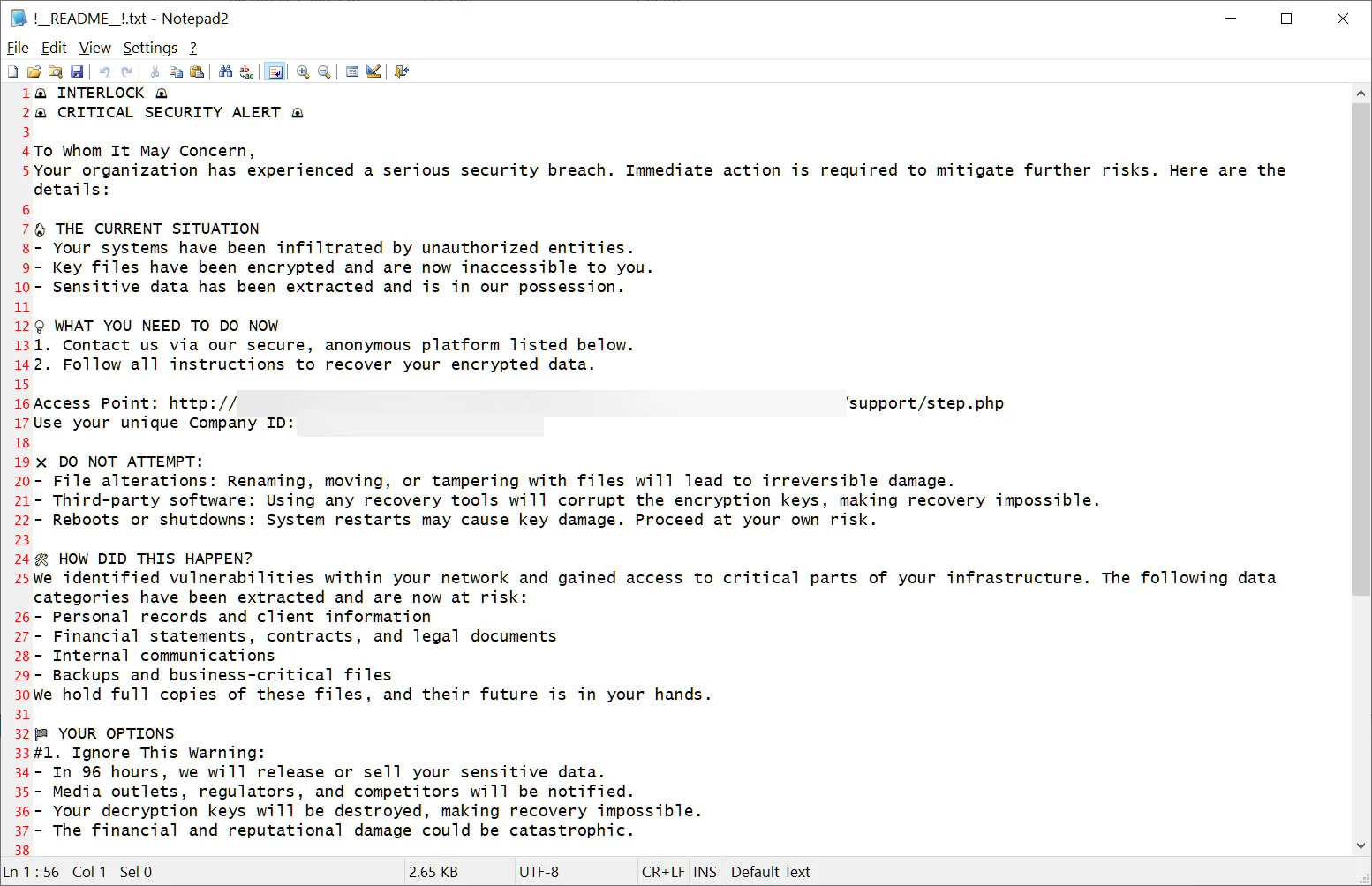

导语:每个受害者都有一个唯一的“公司 ID”,与电子邮件地址一起用于在威胁者的 Tor 协商站点上注册。

一种名为 Interlock 的相对较新的勒索软件正采用不寻常的方法创建加密器来针对 FreeBSD 服务器,以攻击世界各地的组织。

Interlock 于 2024 年 9 月底出现,此后声称对六个组织发起攻击,在未支付赎金后在其数据泄露网站上发布了被盗数据。美国密歇根州就是受害者之一,于 10 月初遭受了网络攻击。

关于勒索软件的操作,人们知之甚少,其中一些信息来自 10 月初的事件响应者 Simo,他在 Interlock 勒索软件事件中发现了一个新的后门 [VirusTotal]。

不久之后,网络安全研究人员 MalwareHuntTeam 发现了用于 Interlock 操作的 Linux ELF 加密器 [VirusTotal]。安全研究人员尝试在虚拟机上测试它,但它立即崩溃了。

检查可执行文件中的字符串表明它是专门为 FreeBSD 编译的,Linux“File”命令进一步确认它是在 FreeBSD 10.4 上编译的。然而,即使在 FreeBSD 虚拟机上测试示例,也无法让示例正确执行。

虽然针对 VMware ESXi 服务器和虚拟机创建的 Linux 加密器很常见,但为 FreeBSD 创建的加密器却很少见。已知的唯一创建 FreeBSD 加密器的勒索软件操作是现已解散的 Hive 勒索软件操作,该操作于 2023 年被 FBI 破坏。

本周,有安全研究人员分享说,他们发现了 FreeBSD 的额外样本ELF 加密器 [VirusTotal] 和操作的 Windows 加密器 [VirusTotal] 示例。

并表示威胁者可能创建了 FreeBSD 加密器,因为该操作系统通常用于关键基础设施,攻击可能会造成广泛的破坏。

Interlock 针对 FreeBSD,因为它广泛用于服务器和关键基础设施。攻击者可以破坏重要服务,索要巨额赎金,并强迫受害者付款。

Interlock 勒索软件

虽然无法让 FreeBSD 加密器正常工作,但 Windows 版本在虚拟机上运行没有问题。Windows 加密器将清除 Windows 事件日志,如果启用了自删除,将使用 DLL 通过 rundll32.exe 删除主要二进制文件。

加密文件时,勒索软件会将 .interlock 扩展名附加到所有加密文件名中,并在每个文件夹中创建勒索信息。

Interlock 加密的文件

这份勒索字条名为 !__README__!.txt,简要描述了受害者文件发生的情况、发出的威胁以及 Tor 协商和数据泄露站点的链接。

联锁勒索信

每个受害者都有一个唯一的“公司 ID”,与电子邮件地址一起用于在威胁者的 Tor 协商站点上注册。与最近的许多其他勒索软件操作一样,面向受害者的谈判站点仅包含一个可用于与威胁者进行通信的聊天系统。

Interlock 暗网谈判网站

在进行攻击时,Interlock 将破坏公司网络并从服务器窃取数据,同时横向传播到其他设备。完成后,威胁者会部署勒索软件来加密网络上的所有文件。

被盗数据被用作双重勒索攻击的一部分,威胁者威胁称,如果不支付赎金,就会公开泄露这些数据。

Interlock数据泄露现场

有媒体了解到,勒索软件操作要求的赎金从数十万美元到数百万美元不等,具体金额取决于其规模。

文章翻译自:https://www.bleepingcomputer.com/news/security/meet-interlock-the-new-ransomware-targeting-freebsd-servers/如若转载,请注明原文地址