以下内容大多是我在学习过程中,借鉴前人经验总结而来,部分来源于网络,我只是在前人的基础上,对CET WEB进行一个总结;

工具集:

基础工具:Burpsuite,python,firefox(hackbar,foxyproxy,user-agent,swither等)

***了解Burpsuite的使用方式、firefox(hackbar,foxyproxy,user-agent,swither等)插件的使用给漏洞挖掘带来便利。

(Burpsuite的配置方式,功能模块介绍)

举例:

解码cookie

http://117.34.116.134:8085/xatu/web8/

扫描工具:nmap,nessus,openvas

***了解nmap等扫描工具的使用。

sql注入工具:sqlmap等

***注入在CTF WEB中比较常见,通过暴库找到flag

(sqlmap的配置方式,功能模块介绍)

简单介绍:

SQLMAP解决SQL注入CTF题目

xss平台:xssplatfrom,beef

***利用xss弹cookie的方式弹出flag

文件上传工具:cknife

文件包含工具:LFlsuite

暴力破解工具:burp暴力破解模块,md5Crack,hydra

理论基础

php弱类型

CTF比赛,不止一次的出了php弱类型的题目,借此想总结一下关于php弱类型以及绕过方式

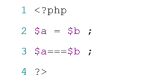

== 与 ===

php中有两种比较的符号 == 与 ===

=== 在进行比较的时候,会先判断两种字符串的类型是否相等,再比较

== 在进行比较的时候,会先将字符串类型转化成相同,再比较

如果比较一个数字和字符串或者比较涉及到数字内容的字符串,则字符串会被转换成数值并且比较按照数值来进行

这里明确了说如果一个数值和字符串进行比较的时候,会将字符串转换成数值

1 观察上述代码,"admin"==0 比较的时候,会将admin转化成数值,强制转化,由于admin是字符串,转化的结果是0自然和0相等

2 "1admin"==1 比较的时候会将1admin转化成数值,结果为1,而“admin1“==1 却等于错误,也就是"admin1"被转化成了0,为什么呢??

3 "0e123456"=="0e456789"相互比较的时候,会将0e这类字符串识别为科学技术法的数字,0的无论多少次方都是零,所以相等。

对于上述的问题我查了php手册

当一个字符串被当作一个数值来取值,其结果和类型如下:如果该字符串没有包含'.','e','E'并且其数值值在整形的范围之内,该字符串被当作int来取值,其他所有情况下都被作为float来取值,该字符串的开始部分决定了它的值,如果该字符串以合法的数值开始,则使用该数值,否则其值为0。

所以就解释了"admin1"==1 =>False 的原因

举例:

md5绕过(Hash比较缺陷)

题目大意是要输入一个字符串和数字类型,并且他们的md5值相等,就可以成功执行下一步语句

介绍一批md5开头是0e的字符串 上文提到过,0e在比较的时候会将其视作为科学计数法,所以无论0e后面是什么,0的多少次方还是0。md5('240610708') == md5('QNKCDZO')成功绕过!

QNKCDZO

0e830400451993494058024219903391

s878926199a

0e545993274517709034328855841020

s155964671a

0e342768416822451524974117254469

s214587387a

0e848240448830537924465865611904

s214587387a

0e848240448830537924465865611904

s878926199a

0e545993274517709034328855841020

s1091221200a

0e940624217856561557816327384675

s1885207154a

0e509367213418206700842008763514

json绕过

输入一个json类型的字符串,json_decode函数解密成一个数组,判断数组中key的值是否等于 $key的值,但是$key的值我们不知道,但是可以利用0=="admin"这种形式绕过

最终payload message={"key":0}

array_search is_array绕过

上面是自己写的一个,先判断传入的是不是数组,然后循环遍历数组中的每个值,并且数组中的每个值不能和admin相等,并且将每个值转化为int类型,再判断传入的数组是否有admin,有则返回flag

payload test[]=0可以绕过

下面是官方手册对array_search的介绍

mixed array_search ( mixed $needle , array $haystack [, bool $strict = false ] )

$needle,$haystack必需,$strict可选 函数判断$haystack中的值是存在$needle,存在则返回该值的键值 第三个参数默认为false,如果设置为true则会进行严格过滤。

array_search函数 类似于== 也就是$a=="admin" 当然是$a=0 当然如果第三个参数为true则就不能绕过

strcmp漏洞绕过 php -v <5.3

strcmp是比较两个字符串,如果str1<str2 则返回<0 如果str1大于str2返回>0 如果两者相等 返回0

我们是不知道$password的值的,题目要求strcmp判断的接受的值和$password必需相等,strcmp传入的期望类型是字符串类型,如果传入的是个数组会怎么样呢

我们传入 password[]=xxx 可以绕过 是因为函数接受到了不符合的类型,将发生错误,但是还是判断其相等

payload: password[]=xxx

switch绕过

这种原理和前面的类似,就不详细解释了

总结:

这些php弱类型只是冰山一角 上述验证了代码审计的重要性

PHP伪协议

PHP伪协议在CTF中经常出现,也经常跟文件包含,文件上传,命令执行等漏洞结合在一起,所以下面对常见的一些协议进行总结。

文件包含是否支持%00截断取决于:

PHP版本<=5.2 可以使用%00进行截断。

php支持的伪协议有:

php:// — 访问各个输入/输出流(I/O streams)

file:// — 访问本地文件系统

phar:// — PHP 归档

zlib:// — 压缩流

data:// — 数据(RFC 2397)

http:// — 访问 HTTP(s) 网址

ftp:// — 访问 FTP(s) URLs

glob:// — 查找匹配的文件路径模式

ssh2:// — Secure Shell 2

rar:// — RAR

ogg:// — 音频流

expect:// — 处理交互式的流

1.php://协议- php://filter与php://input

php://filter:在allow_url_fopen,allow_url_include都关闭的情况下可以正常使用,主要用于读取源代码并进行base64编码输出。

payload如下:

php://filter/read=convert.base64-encode/resource=upload.php

php://input:

访问各个输入/输出流。CTF中经常使用file_get_contents获取php://input内容(POST),需要开启allow_url_include,并且当enctype=”multipart/form-data”的时候 php://input是无效的。

举例:

php://input

例子:https://www.jianshu.com/p/6d76f1dee19c

php://input--bugku

题目地址:http://120.24.86.145:8002/web8/

这里用到一个extract(),查询php官网得知这个函数会将参数里数组的键名当作变量名,值作为变量的值。所以这里extract($_GET)我们只能通过get的方式传入参数值。

另一个点是file_get_contents()不能直接获取$_GET的参数值,却可以直接获取通过php://input的数据。(php://input 是个可以访问请求的原始数据的只读流。当enctype="multipart/form-data" 时无效。 )

2.file://协议

file://:用于访问本地文件系统,并且不受allow_url_fopen,allow_url_include影响,file://还经常和curl函数(SSRF)结合在一起。

使用方法:

file:// [文件的绝对路径和文件名]

file:///etc/passwd

...

举例:

git泄露/file协议

例子:https://www.jianshu.com/p/4c2b9e655e3c

git泄露/file协议--Welcome To My Blog(东华杯2017-200分)

题目地址:http://67cbb3ff99c448e0957076c4367b109b2fa699df5e294b1a.game.ichunqiu.com/index.php?action=home

题目界面:

点击三个栏目,观察url变化,猜测是一个文件包含(结果不是。。)。这里测试了一下action=flag,查看源码可以直接获取flag,这样就太简单了,我们看一下其他的解法。

如果仅仅看各个页面我们是不知道该系统逻辑的,所以猜测源码泄露,简单的测试一下(或扫描常见的备份/源码泄露),发现存在.git目录,我们尝试对其进行还原。

发现是zlib文件,使用python的zlib库进行还原,得到如下代码。

这里也可以使用别的方式进行恢复。

直接读flag.php的解法就不说了,这里重点在于curl函数,这里的curl并不是php自带的函数,而是在function.php中定义的函数,通过index.php?action=function可以读取function.php文件。

发现url可控,并且调用PHP的函数curl_exec(),查询官方文档可知支持file协议,所以可以读取本地文件系统。(payload:/index.php?action=album&pid=file:///var/www/html/flag.php)

打开右键源码,flag就在最底部

3.phar://协议

phar://:PHP 归档,常常跟文件包含,文件上传结合着考察。当文件上传仅仅校验mime类型与文件后缀,可以通过以下命令进行利用。

nac.php(木马)->压缩->nac.zip->改后缀->nac.jpg->上传->phar://nac.jpg/nac.php

4.zlib://协议

zip://:在allow_url_fopen,allow_url_include都关闭的情况下可以正常使用,使用如下:

file.php?file=zip://[压缩文件绝对路径]#[压缩文件内的子文件名]

file.php?file=zip://nac.jpg#nac.php 其中get请求中#需要进行编码,即%23

bzip2://:在allow_url_fopen,allow_url_include都关闭的情况下可以正常使用,使用如下:

file.php?file=compress.bzip2://nac.bz2

file.php?file=compress.bzip2://./nac.jpg

file.php?file=compress.bzip2://D:/soft/phpStudy/WWW/file.jpg

zlib://:在allow_url_fopen,allow_url_include都关闭的情况下可以正常使用,使用如下:

file.php?file=compress.zlib://file.gz

file.php?file=compress.zlib://./nac.jpg

file.php?file=compress.zlib://D:/soft/phpStudy/WWW/file.jpg

5.data://协议

data://:需满足allow_url_fopen,allow_url_include同时开启才能使用,使用如下:

file.php?file=data://text/plain,<?php phpinfo()?>

file.php?file=data://text/plain;base64,PD9waHAgcGhwaW5mbygpPz4=

file.php?file=data:text/plain,<?php phpinfo()?>

file.php?file=data:text/plain;base64,PD9waHAgcGhwaW5mbygpPz4=

参考链接:

https://blog.csdn.net/weixin_42349846/article/details/83721984

https://www.cnblogs.com/weiliangblogs/p/11736542.html

https://www.jianshu.com/p/0a8339fcc269

本文作者:Lemon

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/134094.html

如有侵权请联系:admin#unsafe.sh