本文记录一下Ubuntu的一些小技巧

0x00 前言

由于学习C、C++我喜欢在Linux平台,首选了Ubuntu这个发新版,目前已经做得很不错了,但是平常使用的时候会发现一些比较麻烦的事情。

本文就把一些技巧分享、记录下来。

操作系统版本:Ubuntu 17.10

我的源:

deb http://cn.archive.ubuntu.com/ubuntu/ artful universe

deb http://cn.archive.ubuntu.com/ubuntu/ artful-updates universe

deb http://cn.archive.ubuntu.com/ubuntu/ artful multiverse

deb http://cn.archive.ubuntu.com/ubuntu/ artful-updates multiverse

deb http://cn.archive.ubuntu.com/ubuntu/ artful-backports main restricted universe multiverse

deb http://security.ubuntu.com/ubuntu artful-security main restricted

deb http://security.ubuntu.com/ubuntu artful-security universe

deb http://security.ubuntu.com/ubuntu artful-security multiverse

0x01 右键

nautilus-actions 是一个提供用户自定义鼠标右键菜单的软件。

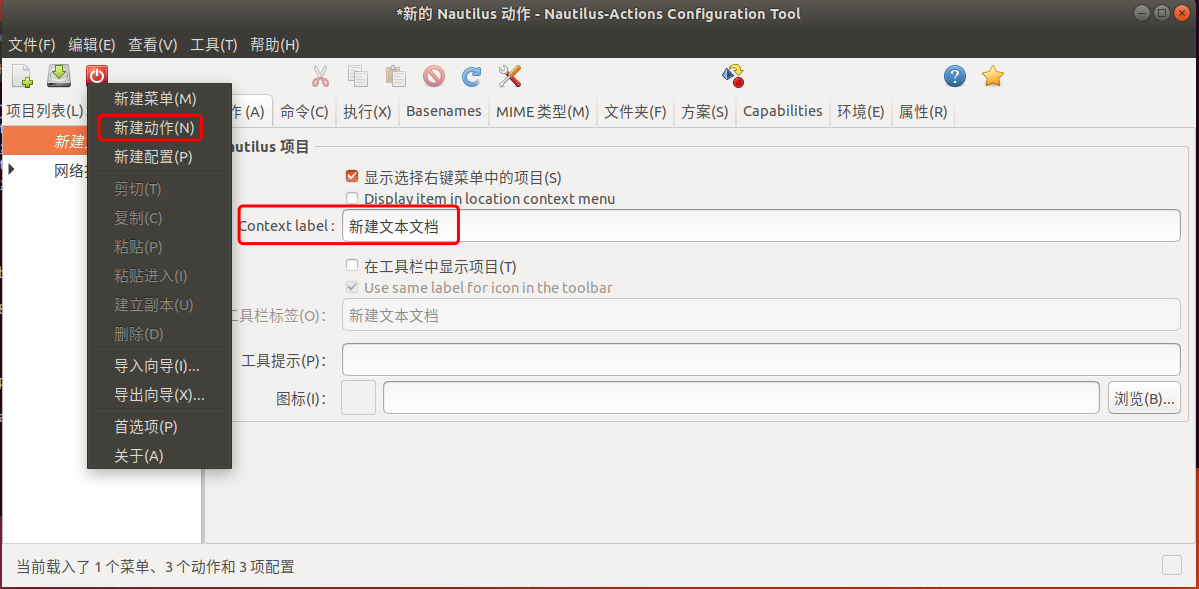

我们可以通过nautilus-actions-config-tool 来配置自己想要的菜单

安装方式很简单:sudo apt-get install nautilus-actions

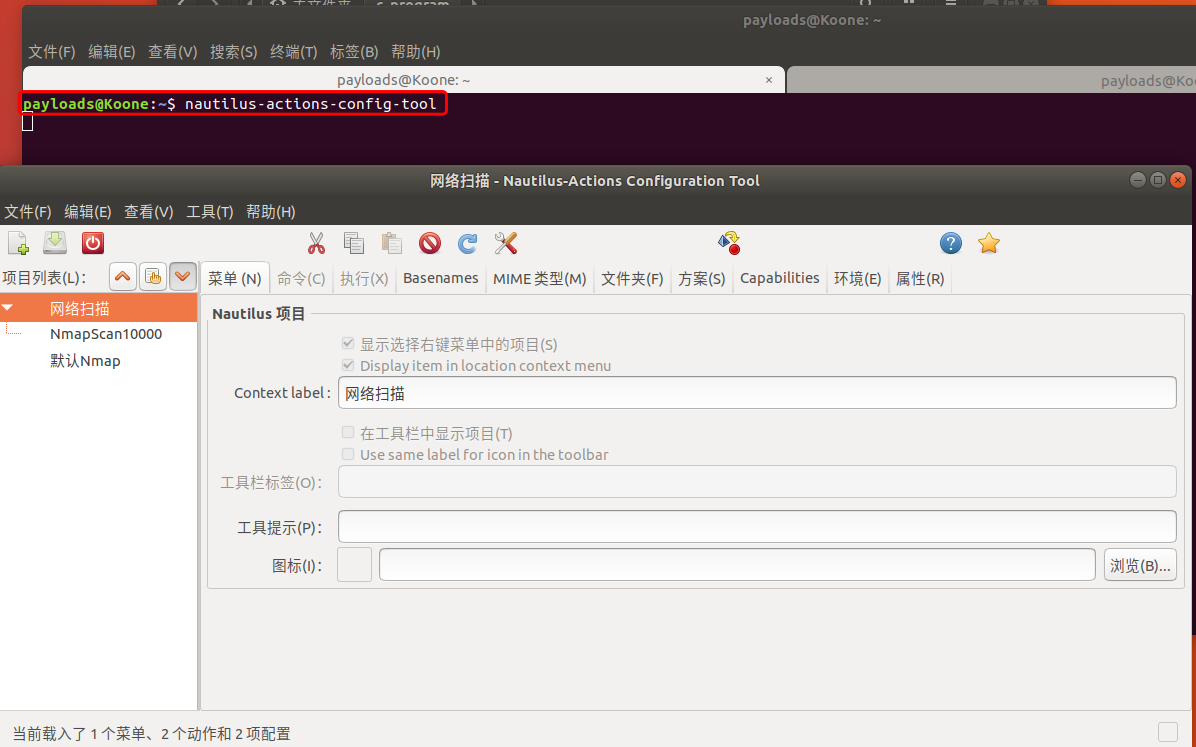

在命令行中启动nautilus-actions-config-tool就可以打开配置页面

可以看到我已经自己添加了两个菜单,主要用于Nmap从文本中读取目标进行扫描

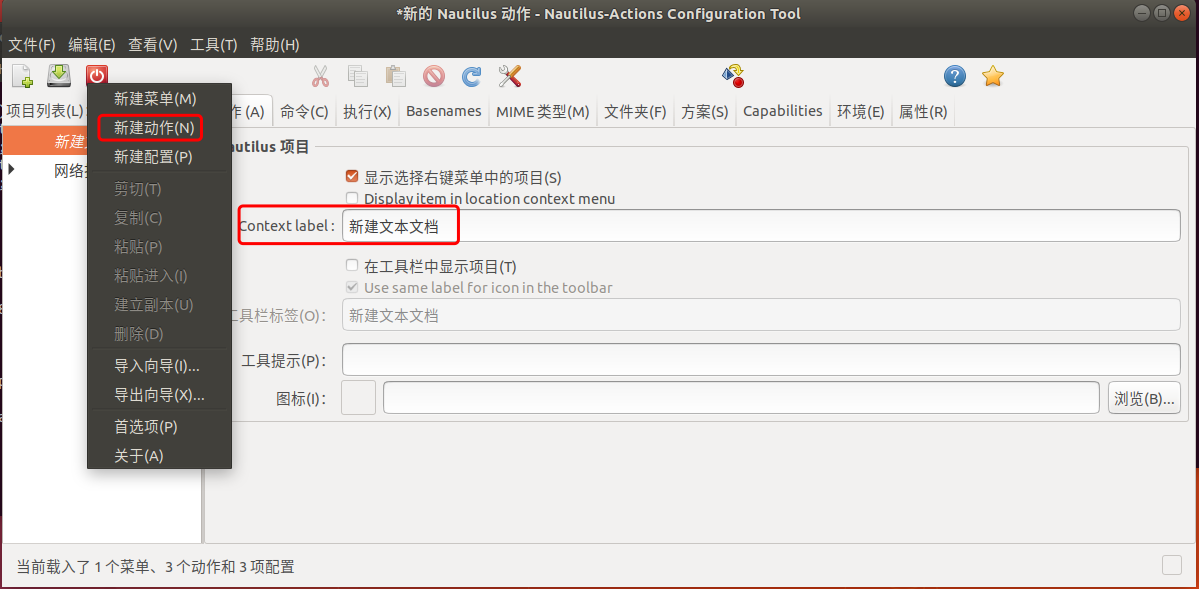

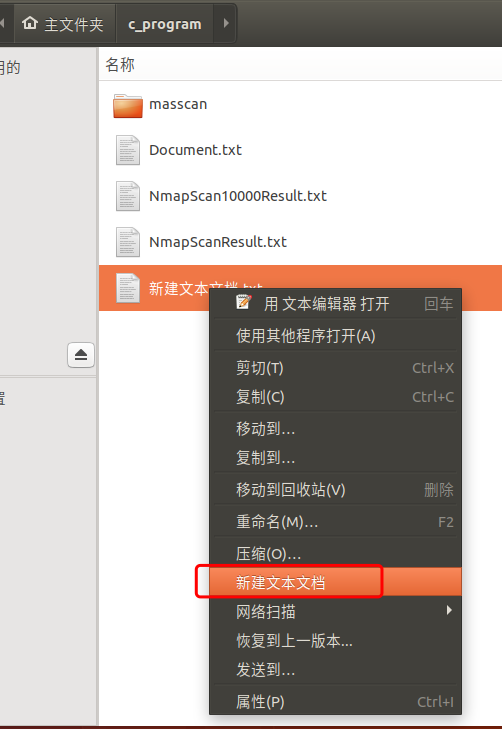

Ubuntu默认情况下是没有新建文本这个菜单的,我们自己通过这个工具添加一下试试:

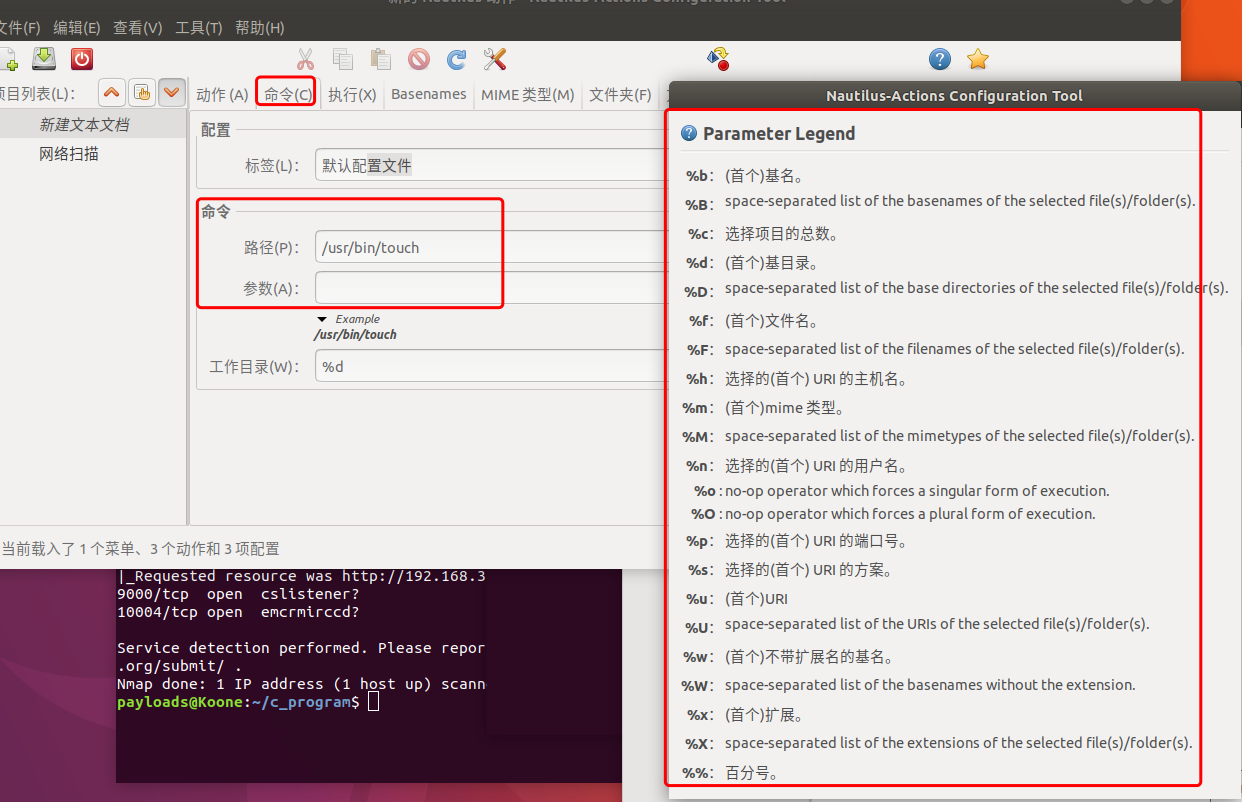

配置一下命令:

这里有几个变量介绍一下:

- %d 当前目录

- %f 当前选择的文件(单个)

- %F 当前选择的所有文件

- %b 当前文件

- ……

剩下的自己摸索,以上的已经够用了

点击保存以后,我们就可以使用了

0x02 Nmap自动导入目标扫描

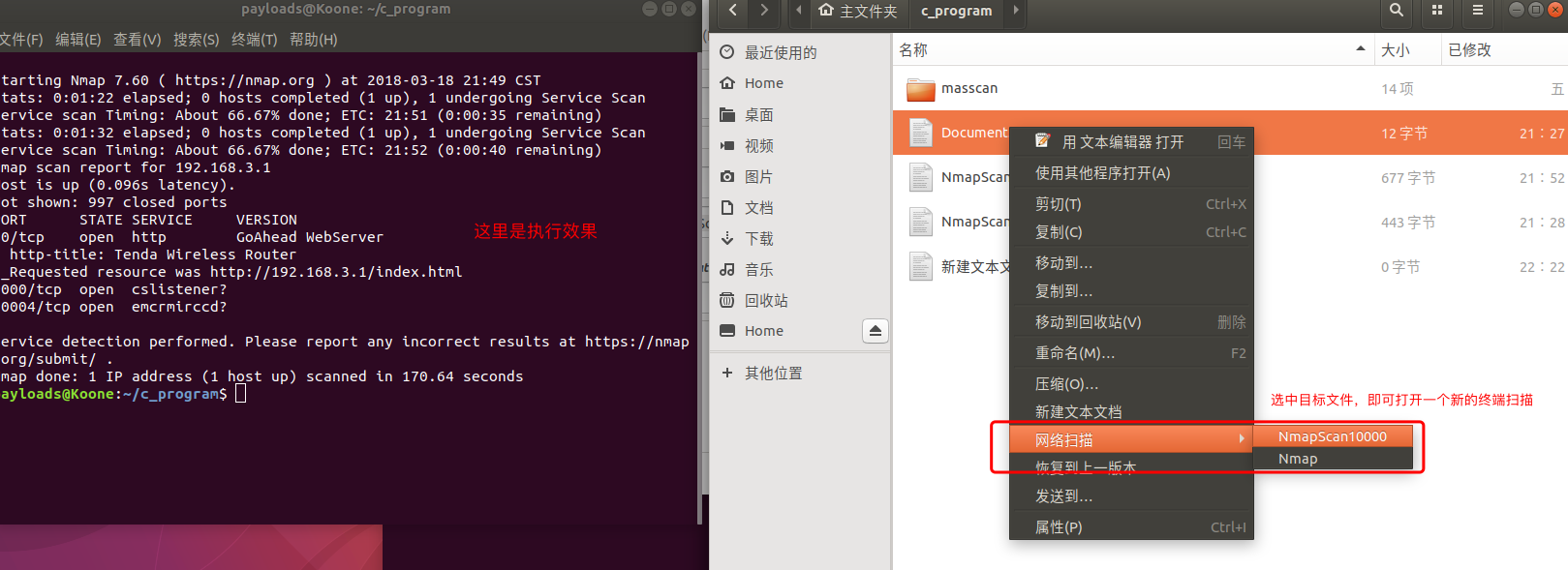

新建一个Document.txt,里面写入”192.168.3.1”

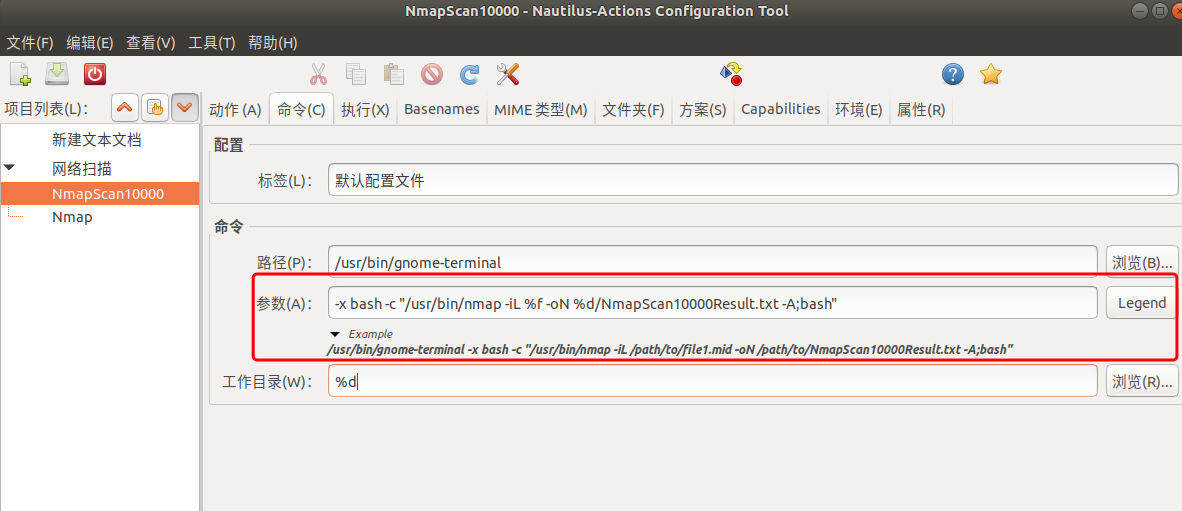

我们在菜单里新建一个动作:

解读一下:

/usr/bin/gnome-terminal

-x bash -c "/usr/bin/nmap -iL %f -oN %d/NmapScan10000Result.txt -A;bash"

这个参数是用于创建一个新的终端,并且执行Nmap。最后的;bash很重要,是用于保留终端不被关闭而写的

有了这个方式,我们可以自定义很多工具的参数传递,是不是很方便呢?

0x04 快捷键

Windows下按Print Screen,而Linux需要自己安装软件

安装命令:sudo apt-get install shutter

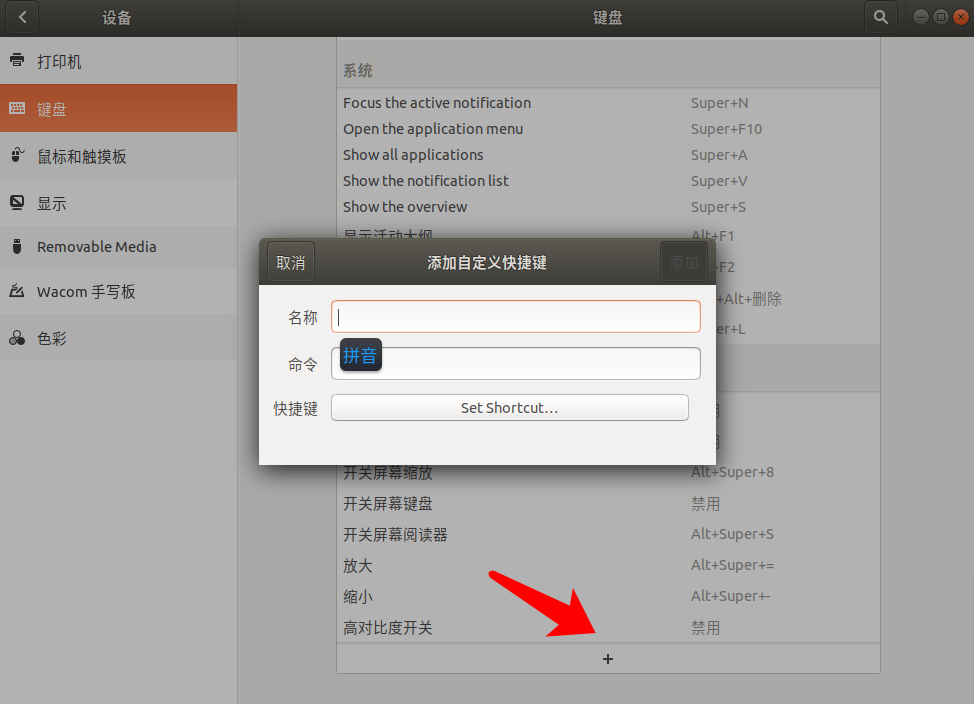

打开系统设置->设备->键盘

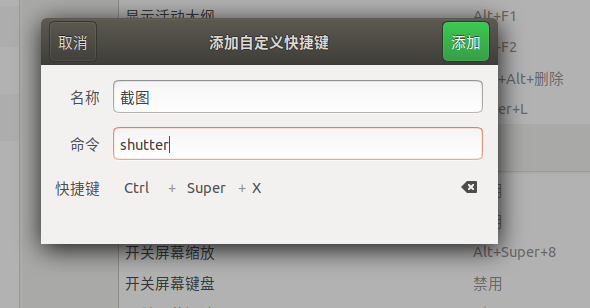

添加一个快捷键,并且输入名称、命令,按下快捷键:

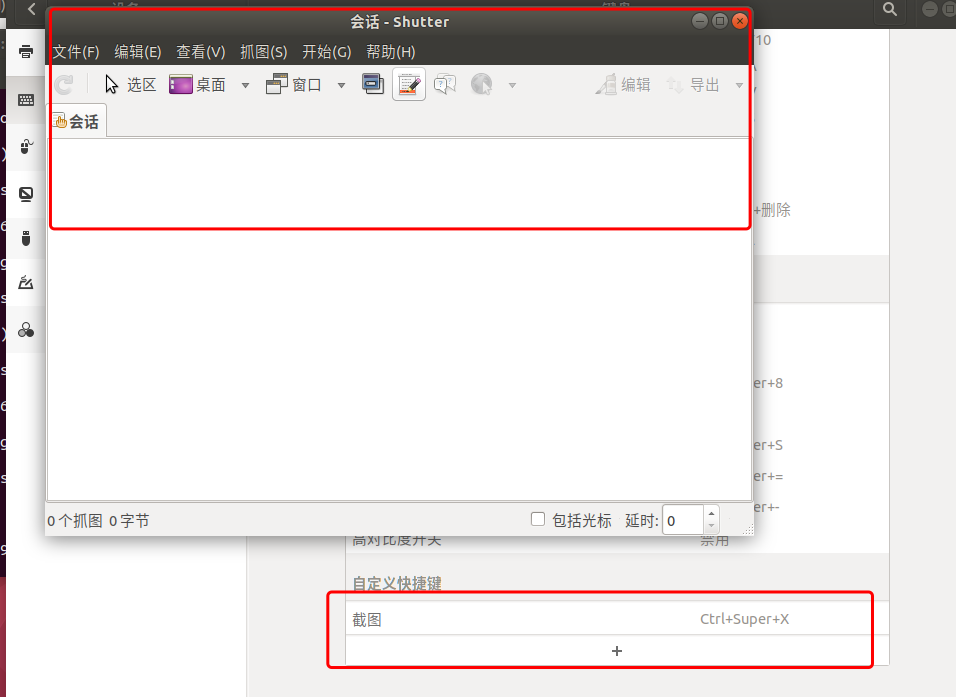

此时按下快捷键激活截图软件:

0x03 参考

- https://www.omgubuntu.co.uk/2011/12/how-to-add-actions-emblem-support-back-to-nautilus-in-ubuntu-11-10/

- https://www.linuxidc.com/Linux/2014-04/100984.htm

-

https://lira.epac.to/DOCS/nautilus-actions/html/C/nact/nautilus-actions-config-tool.html#introduction