2020-10-19 18:22:03 Author: www.secpulse.com(查看原文) 阅读量:224 收藏

北京时间2020年10月14日,微软MSRC发布了Microsoft SharePoint服务器的远程代码执行漏洞CVE-2020-16952的公告,且漏洞的详细利用过程于当日被公开。深信服安全研究团队依据漏洞重要性和影响力进行评估,发布漏洞通告。

2.1 相关组件介绍

SharePoint Server是由微软公司开发的一个适用于企业的门户站点服务器,能够无缝连接到用户。让每个项目工作组、部门和科室实现团队协作。共享文件、数据、资讯和资源。前端是一个运行于Internet Information Services 6.0之上的ASP.NET 网站,后端由SQL Server或者MSDE来存储数据。

2.2 漏洞分析

2.2.1漏洞利用大体流程

首先通过put方式可以上传用于泄露信息的poc.aspx文件,然后通过特定的请求泄露出ValidationKey(web中配置ASP.NET应用程序的密钥)。当.Net开启ViewState MAC验证时,需要通过提供ValidationKey来进行身份验证。最后发送附带泄露出的ValidationKey的特定请求,即可执行命令。

2.2.2 漏洞成因

反编译Microsoft.SharePoint.WebPartPages.DataFormWebPart代码,可以观察到CreateChildControls函数。函数的以下代码为处理EnsureDataBound的逻辑:

该代码执行数据绑定并从数据源访问数据。返回的数据必须是有效的xml,以便可以通过攻击者精心设计的xslt处理。

接下来在DataFormWebPart.RunatChecker.IsMatch的代码处,检查在xml中`runat = server`的实例。

之后在下面的代码中,由于错误地调用`VerifyControlOnSafeList`,用户可以将包含有效的xml填充到_partContent中:

然后通过ParseControl进行解析:

然后通过以下的代码添加到页面中

以上为整个漏洞代码的处理逻辑,可以通过反序列化工具来进行代码执行:

下面是该漏洞使用到的技术解释:

l ViewState:ASP.NET Web应用程序使用ViewState来维护页面状态并以Web形式保存数据。ViewState参数是base64序列化参数,通常通过__VIEWSTATEPOST请求调用的隐藏参数发送。该参数在服务器端反序列化以检索数据。

2.3漏洞复现

搭建Microsoft SharePoint Enterprise Server 2016环境,向运行Microsoft SharePoint Enterprise Server 2016的服务器发送精心构造的数据,后台计算器进程已经启动,效果如下。

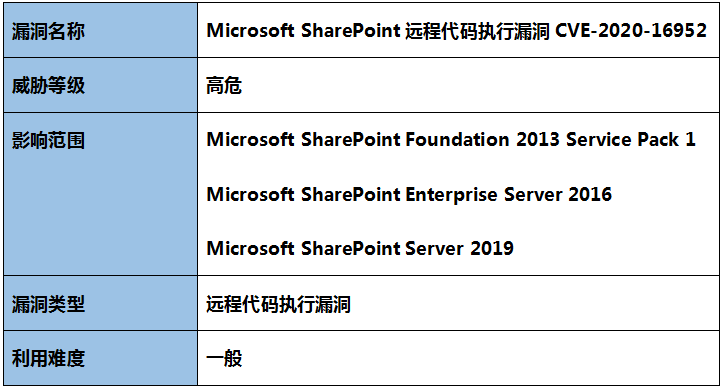

受影响版本:

Microsoft SharePoint Foundation 2013 Service Pack 1

Microsoft SharePoint Enterprise Server 2016

Microsoft SharePoint Server 2019

4.1修复建议

目前厂商已在最新版本修复该漏洞,请受影响的用户及时更新安全补丁,下载链接:

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2020-16952

2020/10/14 微软官方发布修复补丁。

2020/10/14 漏洞作者发布exp

2020/10/16 深信服千里目安全实验室发布漏洞分析文章。

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2020-16952

本文作者:深信服千里目安全实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/143703.html

如有侵权请联系:admin#unsafe.sh