概述

近日,研究人员发现一起攻击macOS用户的加密货币挖矿攻击活动,其中使用的恶意软件经过复杂的进化给研究人员的分析工作带来了很大的困难和挑战。该恶意软件名为OSAMiner,最早出现于2015年。因为payload被导出为run-only AppleScript文件了,使得反编译为源码非常困难,因此导致整个分析工作非常难。近期,研究人员发现的一个变种将run-only AppleScript文件嵌入到了另一个脚本中,并使用公网的web页面URL来下载真实的门罗币挖矿机。

逆向run-only AppleScript

OSAMiner主要通过游戏和软件的盗版版本进行传播,其中包括英雄联盟和office macOS版本。

AppleScript 文件包括源码和编译的代码,但是启用了"run-only"后就只有编译后的版本了,不再有人类可读的源代码,使得逆向分析几乎不可能。

Sentinel One安全研究人员在2020年底发现了一个新的OSAMiner样本,虽然分析过程非常艰难。但是研究人员利用AppleScript disassembler(https://github.com/Jinmo/applescript-disassembler)和内部开发的反编译工具aevt_decompile对其恶意软件样本进行了逆向分析。

绕过行为

Sentinel One发现,最近的OSAMiner攻击活动中使用了3个run-only AppleScript文件来在感染的macOS 机器上部署挖矿活动。

· 一个从木马化的应用执行的父脚本;

· 一个嵌入的脚本;

· 挖矿机设置AppleScript

父脚本的主要角色是将嵌入的AppleScript用"do shell script"命令写入到~/Library/k.plist 中,并执行。此外,还会检查机器是否有足够的空闲空间,如果空闲空间不足就退出。

其他任务包括收集设备的序列号、重启复杂加载和卸载daemon或代理、kill terminal应用。

研究人员分析发现主脚本还会设置驻留代理,从公网页面URL处下载挖矿机的第一阶段。

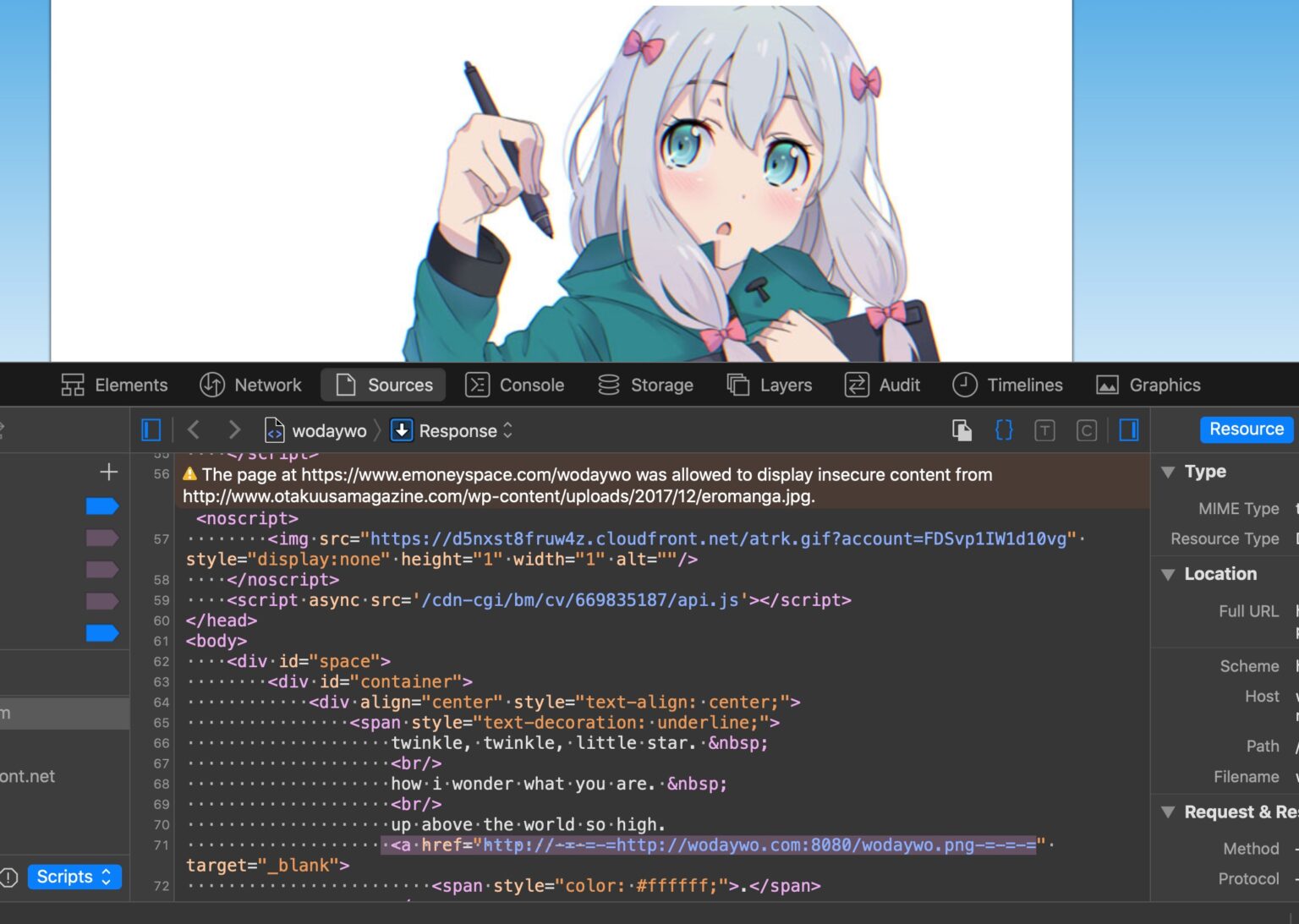

研究人员发现其中一个页面还可以访问(https://www[.]emoneyspace[.]com/wodaywo),恶意软件会分析指向一个PNG图像的页面源码的链接。

这是第三个run-only AppleScript,会下载到~/Library/11.PNG中。其目的是下载开源的门罗币XMR-Stak挖矿机,其可以运行在Linux、Windows和macOS平台上。

设置脚本包括矿池地址、密码和其他配置信息,但是不含钱包地址。此外,恶意软件还使用"caffeinate"工具预防机器进入休眠模式。

绕过检测

第二个脚本的作用是预防分析和绕过检测。支持kill Activity Monitor (活动监视器)的结论,活动监视器类似Windows中的任务管理器,kill活动监视器的目的是预防用户检查系统的资源使用。

此外,脚本会kill掉系统一个硬编码列表上监控和清理的主流工具进程。

虽然AppleScript脚本融入了许多强大的特征,OSAMiner的作者目前还没有利用这些特征。这可能就是为什么当前设置可以运行加密货币挖矿活动而没有被检测到的原因。

Sentinel One最终证明了该技术还不够成熟,研究人员仍然可以对其进行分析,并提出对应的防护手段。

完整技术分析报告参见:https://labs.sentinelone.com/fade-dead-adventures-in-reversing-malicious-run-only-applescripts/

本文翻译自:https://www.bleepingcomputer.com/news/security/mac-malware-uses-run-only-applescripts-to-evade-analysis/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh