在网络空间,安全方面的应用的涵盖多之又多,由于应用系统的复杂性,有关应用平台的安全问题是整个安全体系中最复杂的部分。下面我们一起了解一下在Internet/Intranet中主要的应用平台服务的安全问题及相关技术。

网络安全产品有以下几大特点:

第一,网络安全来源于安全策略与技术的多样化,如果采用一种统一的技术和策略也就不安全了;

第二,网络的安全机制与技术要不断地变化;

第三,随着网络在社会个方面的延伸,进入网络的手段也越来越多;

因此,网络安全技术是一个十分复杂的系统工程。为此建立有中国特色的网络安全体系,需要国家政策和法规的支持及集团联合研究开发。安全与反安全就像矛盾的两个方面,总是不断地向上攀升,所以安全产业将来也是一个随着新技术发展而不断发展的产业,安全应用识别技术将起到很大的作用。

常见的安全应用识别技术:

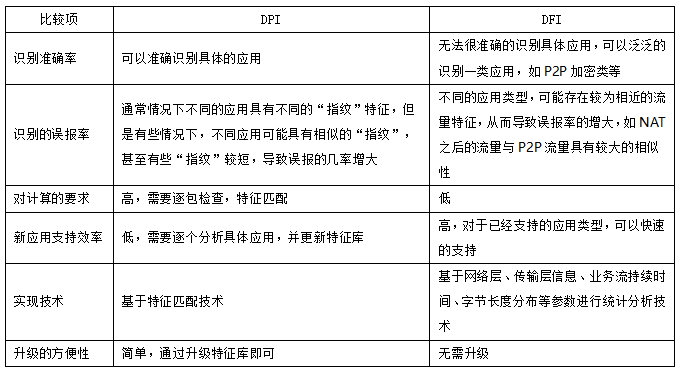

为了应对固定端口进行协议识别的缺陷,在实际使用过程中,主要有DPI和DFI两种技术:

1)DPI(Deep Packet Inspection),即深度包检测。在进行分析报文头的基础上,结合不同的应用协议的“指纹”综合判断所属的应用。

2)DFI(Deep Flow Inspection),即深度流检测。它是基于一种流量行为的应用识别技术。

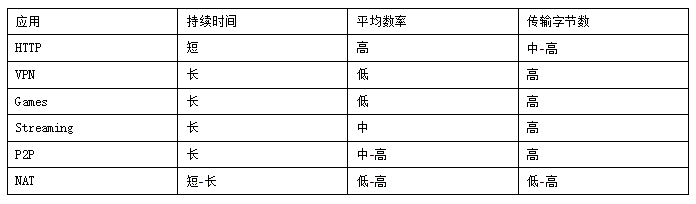

不同的应用类型体现在会话连接或数据流上的状态各有不同,展现了不同的应用的流量特征:

这两种技术,由于实现机制的不同,在检测效果上也各有优缺点:

DPI技术由于可以比较准确的识别出具体的应用,因此广泛的应用于各种需要准确识别应用的系统中,如运营商的用户行为分析系统等;而DFI技术由于采用流量模型方式可以识别出DPI技术无法识别的流量,如P2P加密流等,目前因此越来越多的在带宽控制系统中得到应用。

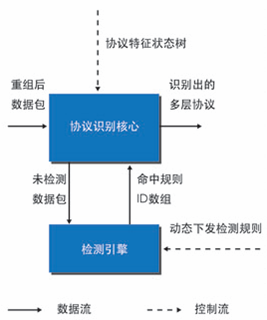

基于对现有协议的识别方法进行深入研究,以及对网络协议的深刻理解基础上,结合上述两种应用识别技术:

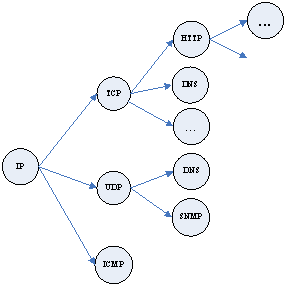

1)固定端口协议类:一些协议如BGP、RIP等,其端口是相对稳定的,可以根据端口号快速识别。

2)特征状态机发现协议类:绝大部分P2P协议的端口是不固定的,有些甚至故意使用一些标准协议的知名端口,如BT、Emule、迅雷、skype等,都会使用80端口进行协议交互,因此需要依靠深入的数据分析来识别这些应用协议。不同的协议有不同的“指纹”,这些“指纹”可以是端口、载荷部分的固定字符串或者二进制序列,如BT的握手报文的协议特征字为“.BitTorrent Protocol”。和其他应用识别系统不同,UAAE不仅仅依靠单个报文的握手特征进行应用协议识别,还通过有状态的特征状态机进行更精确的识别。

3)协商协议类:目前越来越多的协议采用控制通道和数据通道配合的模型:控制通道用于交互登陆、数据链路协商和命令交互等,通过控制通道可以协商出一个或多个数据通道进行数据交互。传统的FTP协议属于这种模型,绝大部分VoIP应用也属于这种模型,如Skype、UUCALL等。

4)隧道协议类:防火墙和NAT设备的部署使得网络中出现了很多应用层隧道,这些隧道是应用协议层次之间发生嵌套的结果。如HTTP Tunnel,表面来看是一个80端口的连接,但实际上里面有可能承载了任何种类的应用数据。

5)流量模型发现协议类:越来越多的P2P流量采用加密方式传输,如迅雷、Skype等,通过上述应用“指纹”方式是无法识别的。只能通过流量特征,如连接速率、各个链接的关联性、数据传送字节分布等流量特征进行识别。

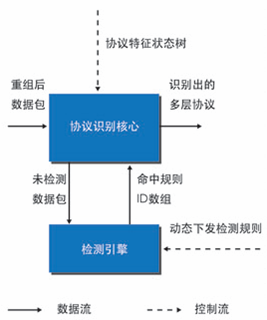

UAAE引擎在结合应用模型分类识别的基础上,还能够进行有效灵活的智能决策。它可以对各种识别手段和验证方法进行优先级排序,高优先级的识别结果动态智能的替换低优先级的识别结果,使应用识别的结果精确度大大提高。

通过在网络安全领域和硬件架构领域的多年的研发技术积累,在不断的实践中和不断优化中,利用科学技术较为圆满的解决各项难题,真是技术领域革新的一大步!

(部分信息来自网络,如有侵犯请及时联系删除)

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh