导语:一个名为BulletProofLink的大规模“钓鱼即服务”(phishing as a-service)操作模式,该模式以相对较低的成本销售钓鱼工具、电子邮件模板、主机和自动化服务。

在研究网络钓鱼攻击时,我们发现了一个攻击活动使用了大量新创建的独特子域——单次运行超过 30万个。

最近在安全调查时,我们发现了支持该活动的一项操作——一个名为BulletProofLink的大规模“钓鱼即服务”(phishing as a-service)操作模式,该模式以相对较低的成本销售钓鱼工具、电子邮件模板、主机和自动化服务。

通过模仿100多个知名品牌和服务的可用网络钓鱼模板,BulletProofLink操作对当今影响企业的许多网络钓鱼活动负有责任。BulletProofLink(运营商在各种网站、广告和其他宣传材料中也称其为BulletProftLink或Anthrax)被多个攻击群体以一次性或每月订阅的商业模式使用,这也为其运营商创造稳定的收入来源。

我们会在本文中揭露攻击者购买网络钓鱼活动并大规模部署网络钓鱼活动是多么容易,另外我们还演示了“钓鱼即服务”操作如何推动“双重盗窃(double theft)”等钓鱼技术的扩散,这种方法将窃取的证书发送给“钓鱼即服务”运营商及其客户,从而实现盈利。

对“网络钓鱼即服务”操作、基础设施及其演变的深入了解,有助于防范网络钓鱼活动。

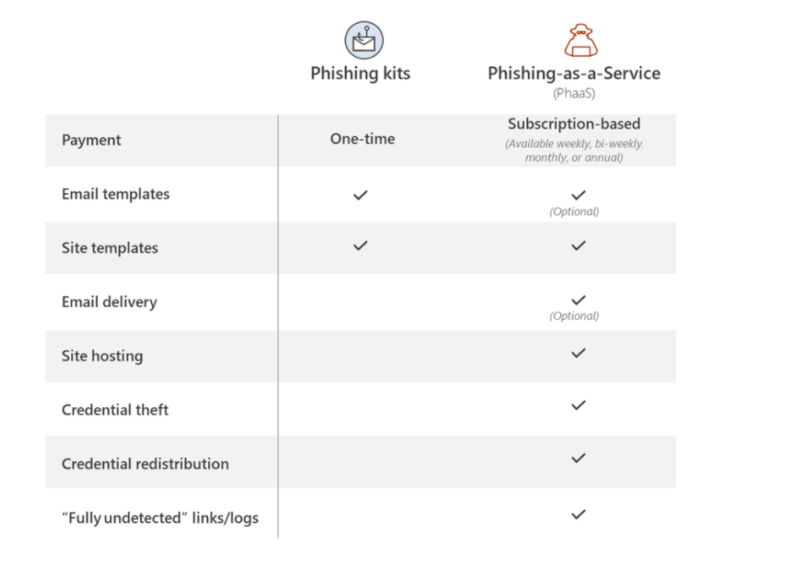

网络钓鱼工具包和网络钓鱼即服务 (PhaaS)介绍

由于网络钓鱼攻击的设计和传播方式有所改进,基于电子邮件的持续攻击从未间断过。现代的网络钓鱼攻击通常是通过大量的电子邮件和虚假的登录模板、代码和其他资产进行的。虽然攻击者曾经需要单独建立钓鱼电子邮件和伪造网站,但钓鱼行业已经发展出了自己的配套攻击模式,这使得钓鱼攻击的成本越来越低:

网络钓鱼工具包:指的是从网络钓鱼工具包卖家和经销商处一次性销售的工具包。这些都是打包文件,通常是 ZIP 文件,附带了可随时使用的电子邮件钓鱼模板,这些模板旨在逃避检测,并且通常附带访问它们的门户。网络钓鱼工具包允许客户建立网站并购买域名,钓鱼网站模板或套件的替代方案还包括电子邮件本身的模板,客户可以自定义并配置以便发送。已知网络钓鱼工具包的一个示例是 MIRCBOOT 网络钓鱼工具包。

网络钓鱼即服务:与勒索软件即服务 (RaaS) 类似,网络钓鱼即服务遵循软件即服务模型,该模型要求攻击者向运营商支付全部开发和通过虚假登录页面开发、网站托管以及凭据解析和重新传播部署大部分或完整的网络钓鱼活动。 BulletProofLink 是网络钓鱼即服务 (PhaaS) 操作的一个示例。

网络钓鱼工具包和网络钓鱼即服务之间的功能比较

值得注意的是,一些 PhaaS 团队可能会提供从模板创建、托管和整体编排的全部业务模块,使其成为吸引客户的商业模式。许多网络钓鱼服务提供商提供托管诈骗页面解决方案,他们称之为“FUD”链接或“完全未检测到”链接,这些运营商使用的营销术语试图确保这些链接在用户点击之前仍然有效。这些网络钓鱼服务提供商托管链接和页面,支付这些服务费用的攻击者稍后会收到窃取的凭据。与某些勒索软件操作不同,攻击者无法直接访问设备,而只是接收未经测试的被盗凭据。

BulletProofLink服务故障

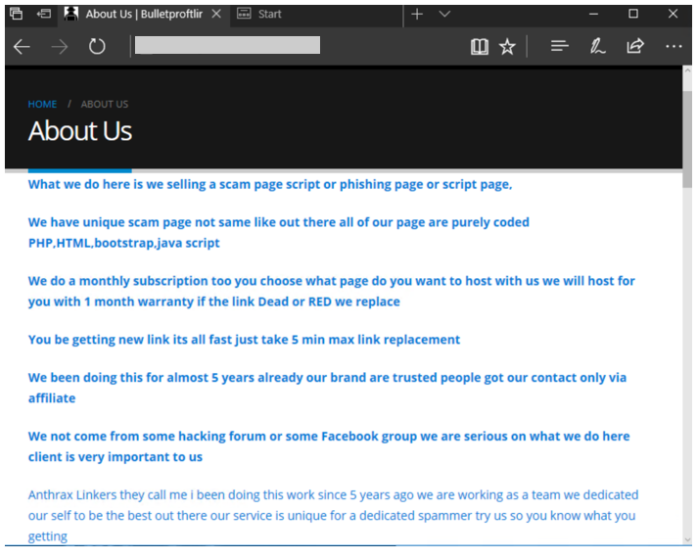

为了详细了解PhaaS的工作原理,我们深入研究了BulletProofLink运营商提供的模板、服务和定价结构。BulletProofLink PhaaS组织自2018年以来就一直活跃,并自豪地为每个“专用垃圾邮件发送者”提供独特的服务。

BulletProofLink的“关于我们”页面为潜在客户提供了他们的服务介绍

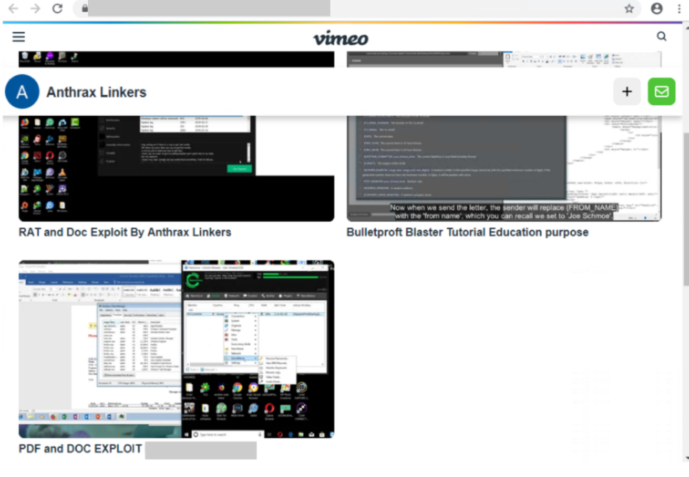

这些经营者以他们的别名“BulletProftLink”、“BulletProofLink”和“Anthrax”维持着多个网站,包括YouTube和Vimeo的教学广告页面,以及论坛和其他网站上的宣传材料。在许多情况下,以及在运营商发布的ICQ聊天日志中,别名出现的情况很常见。

Anthrax Linkers(又名 BulletProofLink)发布的视频教程

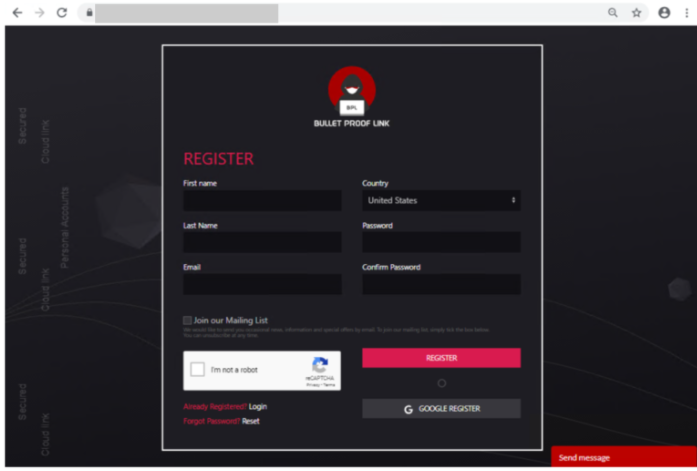

BulletProofLink 注册和登录页面

他们的在线商店进行了多次修改,其页面的源代码包含对网站上其他地方的构建的引用,其中包括 ICQ 聊天消息和广告。虽然这些引用仍然存在于较新的版本中,但月度订阅网站的登录页面不再包含服务定价信息。在以前的版本中,这些网站提到了运营商托管 FUD 链接并将凭据返回给购买方的成本。

BulletProofLink注册页面

凭据网络钓鱼模板

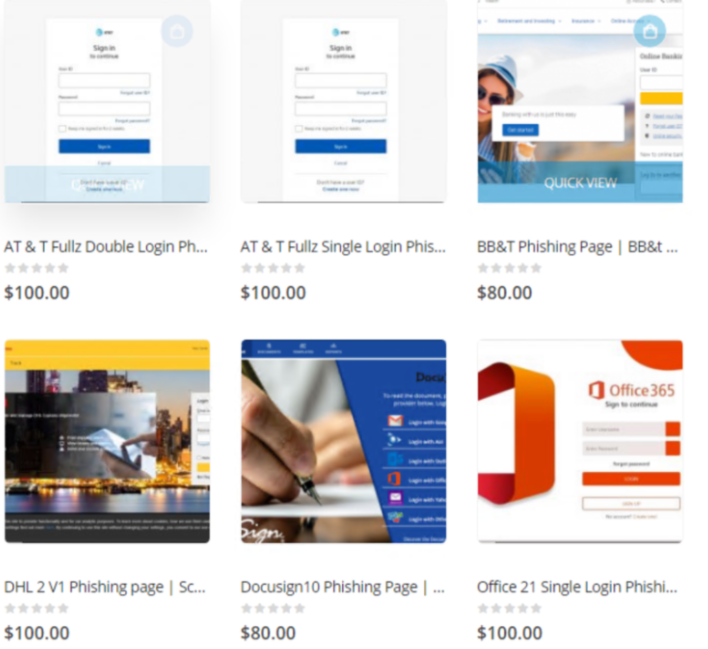

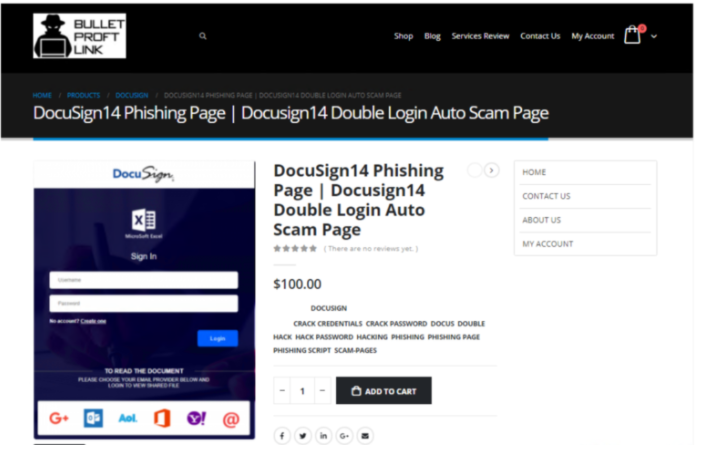

BulletProofLink 运营商提供 100 多个模板,并以高度灵活的商业模式运营。这种商业模式允许客户自己购买页面并“发送”电子邮件,并通过注册自己的登录页面来控制整个密码收集流程,或者通过使用 BulletProofLink 的托管链接作为潜在受害者的最终网站来充分利用该服务输入他们的凭据。

这些模板旨在为了在成功地对凭据进行网络钓鱼时逃避检测,同样,提供的各种模板也不能保证所有bulletproflink促成的活动看起来都相同。相反,活动本身可以通过网络钓鱼页面源代码与其中引用的 PHP 密码处理网站以及在其更大规模活动中使用的托管基础设施相结合来识别。这些密码处理域通过域注册期间的托管、注册、电子邮件和其他元数据相似性与运营商相关联。

提供的服务:客户托管和支持

比特币是 BulletProofLink 网站上接受的一种常见支付方式。

除了通过网站账号与客户进行交流外,运营商还展示了多种与客户互动的方式,包括Skype、ICQ、论坛和聊天室。运营商还为新客户和现有客户提供客户支持服务。

BulletProofLink网站截图,该网站提供一系列假冒各种合法服务的钓鱼服务

BulletProofLink 网站上列出的 DocuSign 诈骗页面服务

托管服务包括每周向采购方发送日志,通常通过ICQ或电子邮件手动发送。对收集的基础结构的密码处理回复的单个活动进行分析表明,在初始模板页面上接收凭据,然后将凭据发送到操作员拥有的密码处理网站。

跟踪启用 BulletProofLink 的活动

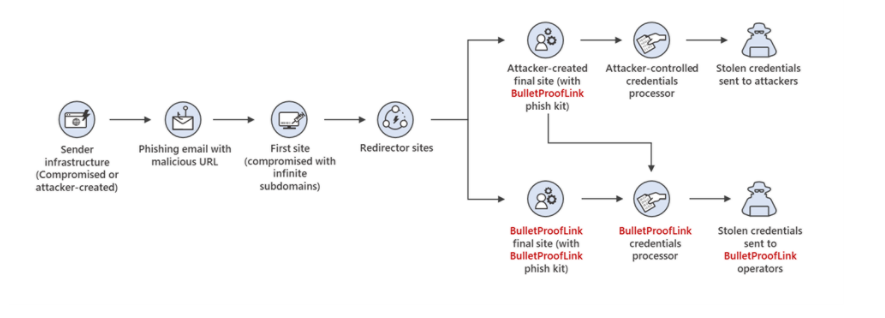

如前所述,我们在调查一次网络钓鱼活动时发现了 BulletProofLink,该活动在攻击者控制的网站或 BulletProofLink 作为其服务的一部分提供的网站上使用 BulletProofLink 网络钓鱼工具包。该活动本身以使用 30万个子域而著称,但我们的分析暴露了 BulletProofLink 网络钓鱼工具包的一个实现:

启用 BulletProofLink 的网络钓鱼活动的端到端攻击链

引起我们注意的活动的一个原因是它使用了一种被我们称为“无限子域滥用”的技术,当攻击者破坏网站的 DNS 或当受感染的网站配置了允许通配符子域的 DNS 时,就会发生这种情况。 “无限子域”允许攻击者为每个收件人使用唯一的 URL,而只需连续数周购买或破坏一个域。由于以下原因,它在攻击者中越来越受欢迎:

1.它与以前涉及黑客获取大量一次性域的技术不同。为了在电子邮件链接中使用无限子域来重定向到较小的最终登录页面,攻击者只需破坏网站的 DNS,而不是网站本身。

2.它允许网络钓鱼运营商通过将动态生成的子域配置为每个单独电子邮件的基本域的前缀来最大化他们能够使用的唯一域。

3.创建唯一 URL 对仅依赖域和 URL 精确匹配的缓解和检测方法提出了挑战。

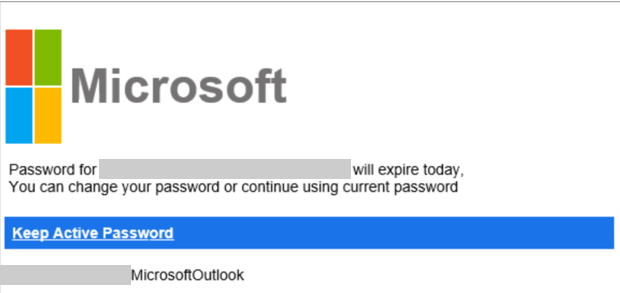

网络钓鱼活动还冒充(尽管效果不佳)Microsoft 徽标和品牌。模拟技术为徽标使用纯色,这可能是有意地绕过对 Microsoft 徽标四种不同颜色的检测。值得注意的是,该活动的后续迭代已转为使用 Microsoft 徽标中的四种颜色。

来自最近的凭证网络钓鱼活动的网络钓鱼诱饵

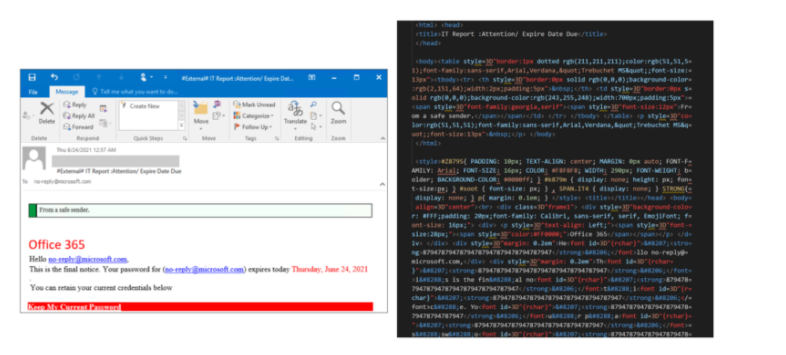

这些邮件还使用了一种称为零位字体(zero-point font)的技术,该技术使用对用户不可见的字符填充邮件的 HTML,以混淆电子邮件正文并试图逃避检测。网络钓鱼者越来越多地使用这种技术来逃避检测。

在电子邮件中显示零位字体的HTML日期填充

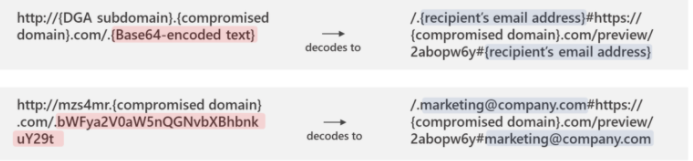

我们发现电子邮件中的钓鱼URL包含base64编码的受害者信息,以及一个攻击者拥有的网站,在该网站中用户将被重定向。在此活动中,单个基本域用于无限子域技术以启动该活动的重定向,该活动在数周内利用了多个辅助网站。

钓鱼 URL 的格式和示例,解码后重定向到受感染网站

受感染的网站重定向到托管网络钓鱼页面的第二个域,该页面模仿 Outlook 登录屏幕并针对每个用户特定的URL生成。我们发现该页面是为输入到 URI 中的任意数量的电子邮件地址生成的,并且没有检查机制来保证它未被使用或与实时网络钓鱼电子邮件相关。

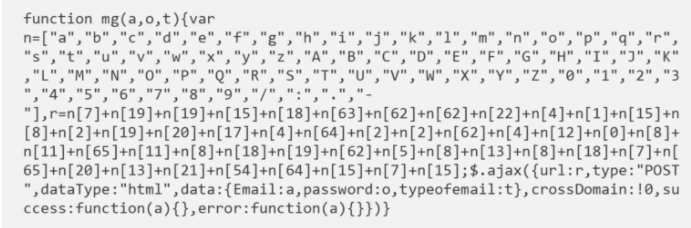

虽然凭证可以被发送到一个或多个位置,但该页面采用了一些混淆技术来隐藏这些位置。混淆密码处理网站位置的一种尝试是使用一个函数,该函数基于回调到一组数字和字母来解码位置:

我们在 Python 中发现凭据被发送到的网站:hxxps://webpicture[.]cc/email-list/finish-unv2[.]php。模式“email-list/finish-unv2.php”来自以下变体之一:finish-unv2[.]php、finish-unv22[.]php 或finish[.]php。这些变体通常使用术语“电子邮件列表”以及引用特定网络钓鱼页面模板(例如 OneDrive 或 SharePoint)的另一个文件路径段。

有时,会使用多个位置向其发送凭证,包括一些可能由采购方而非运营商拥有的位置,这些位置可以在单独的函数中调用。这可能是遗留工件保留在最终模板中或发生双重盗窃的示例。

最终网站的格式采用这些模式变体中的任何一种

通过对这些模式的分析,我们得到了一个详细的密码捕获URI列表,该列表详细描述了一项关于BulletProofLink钓鱼服务运营商的独立研究。我们注意到,它们列出的模式与我们刚才观察到的模式相似,这使我们能够找到BulletProofLink使用的各种模板,包括前面讨论的带有假冒微软徽标的钓鱼邮件。

我们注意到的一个模式是,在活动中使用的许多密码处理域都直接将电子邮件地址与“Anthrax”、“bulletproflink”、“BulletProftLink”或证书注册中的其他术语关联起来。正如其他调查所指出的那样,每个证书上列出的电子邮件地址并不相同,而且还与不专门用于密码处理的域名绑定。

这样我们就在追踪无限子域活动中看到的登陆页面与现有的关于BulletProofLink操作背后的攻击者之间发现了更多的相似之处。

“双重盗窃”是PhaaS实现获利的手段

到目前为止,我们所描述的PhaaS工作模型让人想起勒索软件即服务(RaaS)模型,它涉及双重勒索。勒索软件中使用的勒索手段通常包括攻击者窃取和公开发布数据,并在受损设备上对数据进行加密,以迫使组织支付赎金。在RaaS场景中,即使赎金已经支付,勒索软件运营商也没有义务删除被盗数据。我们在“钓鱼即服务”(phishing-as-a-service)的盗用凭证中也观察到了同样的勒索流程。

本文翻译自:https://www.microsoft.com/security/blog/2021/09/21/catching-the-big-fish-analyzing-a-large-scale-phishing-as-a-service-operation/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh