2021年11月10日(北京时间),微软发布了安全更新,共发布了55个CVE的补丁程序,同比上月减少了27个,涵盖了针对Windows的55个补丁。

在漏洞安全等级方面,有6个漏洞被微软官方标记为“Critical”,49个漏洞被标记为“Important”; 在漏洞类型方面,主要有15个远程代码执行漏洞,20个权限提升漏洞以及10个信息泄露漏洞。

2.1 2021年漏洞数量趋势

截至2021年11月,微软在各月修复的漏洞数量以及各月严重漏洞数量如下所示:

l 总体上来看,微软本月发布的补丁数量减少到了55个,相较于上月减少了17个漏洞。

l 千里目安全实验室在综合考虑往年微软公布漏洞数量的数据统计和今年的特殊情况,初步估计微软在今年12月份公布的漏洞数将有大幅度提升。漏洞数量也会维持在100个左右。

2.2 历史微软补丁日11月漏洞对比

2018-2021年,11月份的漏洞数趋势如下图:

2018-2021年,11月份的漏洞危险等级趋势和数量如下图:

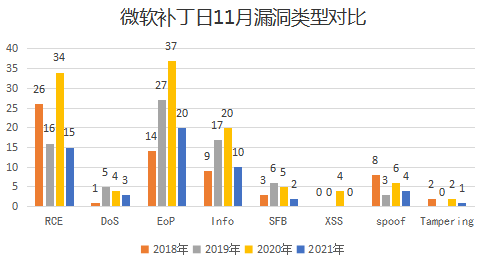

2018-2021年,11月份的漏洞各个类型数量对比如下图:

l 从漏洞数量来看,今年出现了大幅度的降低。微软在2021年11月份爆发的漏洞相较于去年有大幅度的下降,一方面是由于在软件及系统缓解措施的增加,致使一些组件相较于往年更难利用,另一方面是因为一些常用组件的常见低级漏洞更难进行挖掘,漏洞挖掘的门槛逐渐提升,对相关从业人员的技术要求有较高要求。

l 从漏洞的危险等级来看,“Important”等级漏洞数量大幅下降,“Critical”等级漏洞数量大幅下降。从漏洞趋势上看,针对Windows系统本身的严重型和高危型漏洞数量大幅降低,针对Windows产品侧的漏洞数量占据大多数。这种趋势,标志着微软系统本身正向着更加安全走去,也符合MSRC成立的期望。

l 从漏洞类型来看,RCE 类型的漏洞有大幅降低,EOP 类型的漏洞有大幅度的下降。权限提升漏洞(EoP)数量虽然降低,但仍需要引起高度重视,尤其是在配合社工手段的前提下,甚至可以直接接管整个局域网并进行进一步扩展攻击。远程代码执行漏洞(RCE)有大幅度数量的减少,但其危害性仍然很大。远程代码执行漏洞有利于攻击者更容易的获取受害者机器的执行权限,对于普通用户以及企业来说,远程代码执行类型的漏洞是危害比较大的。

三、重要漏洞分析

3.1 漏洞分析

Microsoft Defender:CVE-2021-42298。Microsoft Defender是Windows默认安装的杀毒软件,Microsoft Defender的杀毒引擎存在远程代码执行漏洞及拒绝服务漏洞,当执行流执行进入漏洞的逻辑中时由于缺少必要的验证,导致内存空间被覆盖,使程序的内存空间被修改。攻击者可以利用漏洞进行拒绝服务攻击甚至远程代码执行。该漏洞经过评估,危害比较大,我们建议用户及时更新微软安全补丁。

Windows Remote Desktop Client: CVE-2021-38666。Windows Remote Desktop Client 使用户可以使用并控制一台远程的PC,对远程PC进行一切可以对物理PC进行的操作,如:使用安装在远程PC上的APP;访问在远程PC上的文件和网络资源;在关闭Client的时候保持APP打开。Client中存在远程代码执行漏洞,当执行流执行进入漏洞的逻辑中时由于缺少必要的验证,导致内存空间被覆盖,使程序的内存空间被修改。攻击者可以利用漏洞进行拒绝服务攻击甚至远程代码执行。该漏洞经过评估,危害比较大,我们建议用户及时更新微软安全补丁。

Microsoft Excel:CVE-2021-42292。 Microsoft Excel是微软公司开发的一款电子表格软件。Microsoft Excel存在安全功能绕过漏洞,攻击者可以通过构造恶意文档并诱使用户打开,从而利用该漏洞绕过Excel的安全功能,在用户机器上执行恶意代码。

3.2 影响范围

|

CVE编号 |

受影响版本 |

|

CVE-2021-42298 |

Microsoft Malware Protection Engine version < 1.1.18700.3 |

|

CVE-2021-38666 |

Windows Server, version 2004/20H2(Server Core Installation) Windows 10 Version 1607/1809/1909/2004/20H2/21H1 Windows 7 for 32/64-bit Systems Service Pack 1 Windows 11 for ARM64-based Systems Windows 11 for x64-based Systems Windows Server 2008/2012/2016/2019/2022 Windows RT 8.1 |

|

CVE-2021-42292 |

Microsoft 365 Apps for Enterprise for 32/64-bit Systems Microsoft Excel 2013 Service Pack 1 (32/64-bit editions) Microsoft Office 2013 Service Pack 1 (32/64-bit editions) Microsoft Office LTSC 2021 for 32/64-bit editions Microsoft Office 2019 for 32/64-bit editions Microsoft Excel 2016 (32/64-bit edition) Microsoft Office LTSC for Mac 2021 Microsoft Office 2019 for Mac |

3.3 修复建议

微软官方已更新受影响软件的安全补丁,用户可根据不同系统版本下载安装对应的安全补丁,安全更新链接如下:

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2021-42298

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2021-38666

https://portal.msrc.microsoft.com/en-us/security-guidance/advisory/CVE-2021-42292

1. https://msrc.microsoft.com/update-guide/releaseNote/2021-Nov

2. https://www.zerodayinitiative.com/blog/2021/11/9/the-november-2021-security-update-review

五、时间轴

2021/11/10 微软例行补丁日,微软官网发布漏洞安全公告。

2021/11/10 深信服千里目安全实验室发布安全更新通告。

本文作者:Further_eye

本文为安全脉搏专栏作者发布,转载请注明:https://www.secpulse.com/archives/169001.html

如有侵权请联系:admin#unsafe.sh