9款WiFi路由器226个漏洞影响数百万设备。

漏洞概述

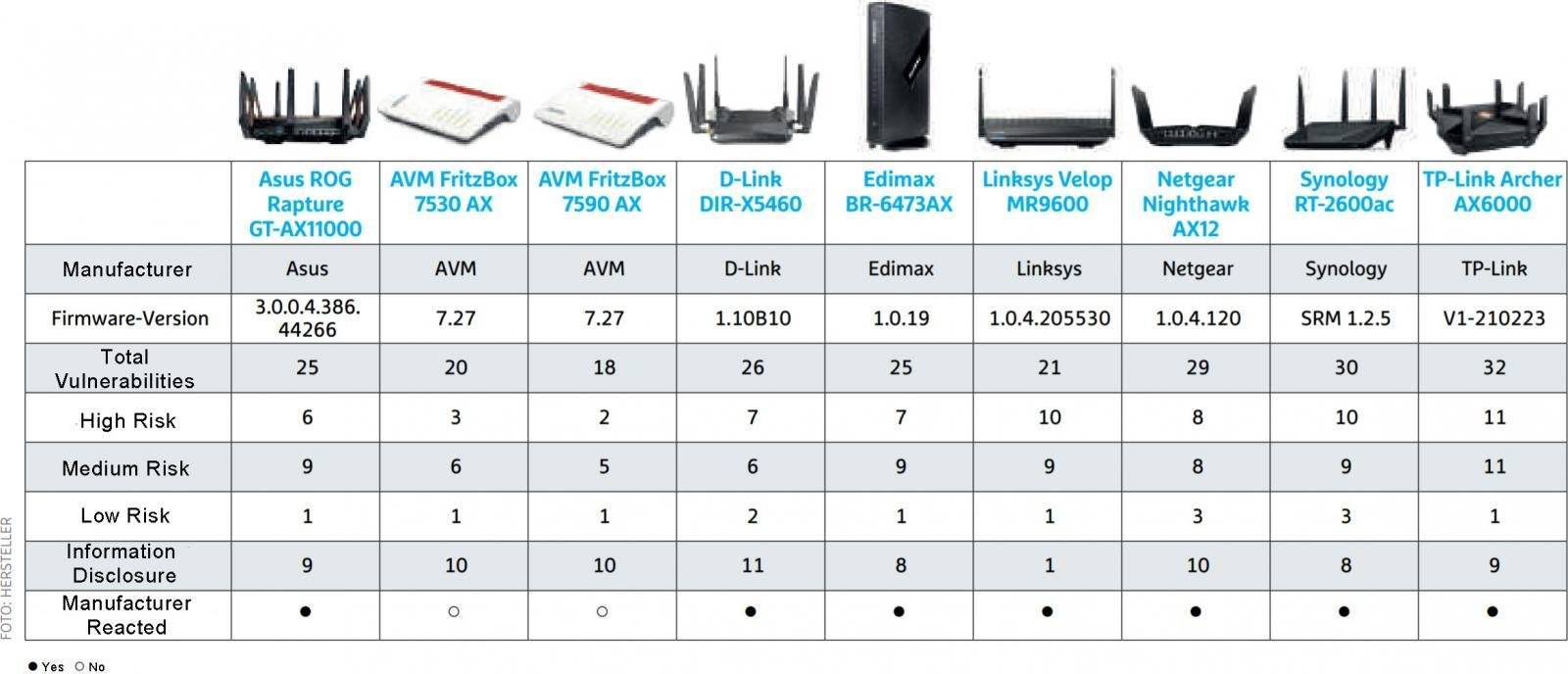

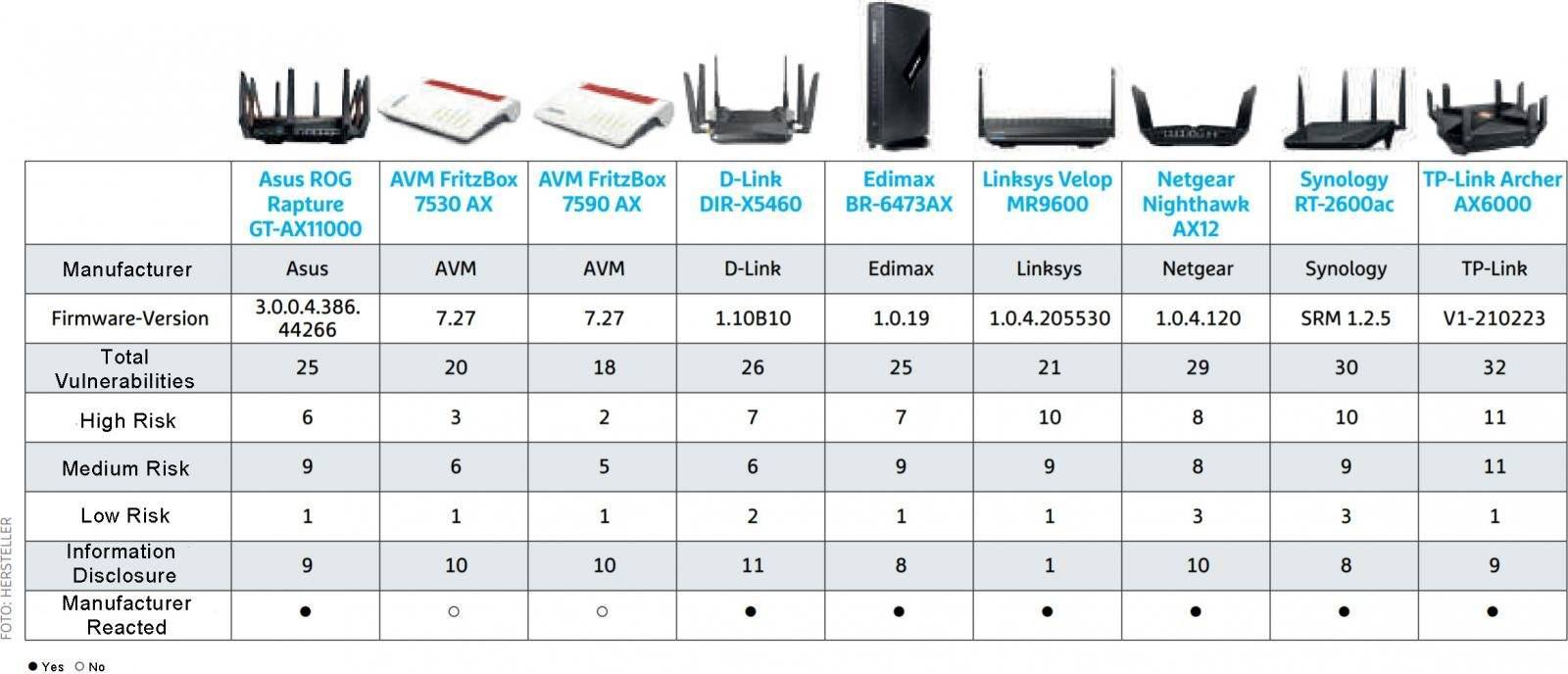

IoT Inspector和CHIP的安全研究人员合作对Asus、AVM、D-Link、Netgear、Edimax、TP-Link、Synology和Linksys等生产的9款主流的WiFi路由器进行了安全性分析,在其中发现了226个安全漏洞。

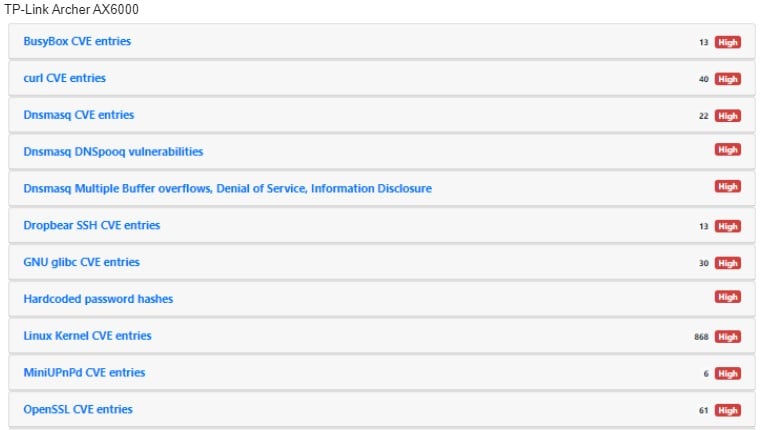

其中TP-Link Archer AX6000路由器的安全漏洞最多,有32个,其次是Synology RT-2600ac路由器,其中有30个安全漏洞。

影响TP-Link Archer AX6000的高危漏洞

IoT Inspector称CHIP在路由器安全评估中,厂商提供的都是升级到当前模型的最新固件版本。固件版本由IoT Inspector主动分析,共检查出了超过5000个CVE漏洞和其他安全问题。

研究表明,许多路由器中仍然存在已经公开的漏洞,包括那些使用最新固件的路由器。

路由器型号和安全漏洞(按漏洞严重性分类)

这些漏洞的风险是不同的,研究人员在其中发现了影响这些被测型号的通用问题:

固件中使用过期的Linux kernel;

过期的多媒体和VPN功能;

过渡依赖老版本的BusyBox;

使用的默认口令是弱口令,比如admin;

以明文形式硬编码凭证。

IoT Inspector CEO Jan Wendenburg称确保路由器安全的最重要的方式之一就是第一次配置设备时就修改默认口令。因为修改默认口令和启用自动更新功能是所有物联网设备的标准实践。

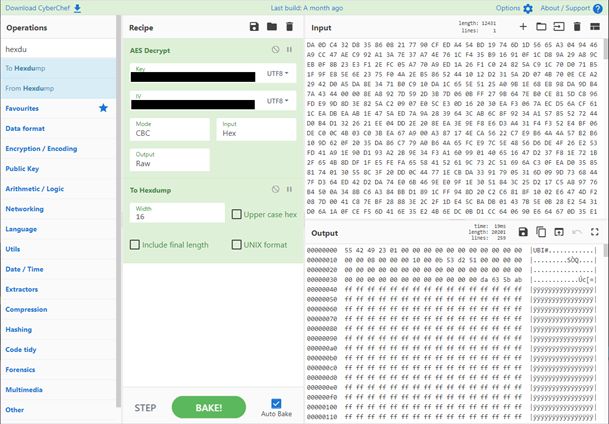

提取密钥

研究人员并未公开相关漏洞的技术细节,但介绍了D-Link路由器固件镜像的加密密钥提取问题。研究人员发现可以在D-Link DIR-X1560路由器上获取本地权限,并通过物理UART debug接口获取shell访问权限。

然后使用内置的BusyBox命令复制整个文件系统,然后定位负责解密的二进制文件。通过分析对应的变量和函数,研究人员最终成功提取了用于固件加密的AES 密钥。

提取AES密钥

使用提取的AES密钥,攻击者可以发送恶意固件镜像更新来绕过设备上的验证检查,最终在路由器上植入恶意软件。

这类问题可以通过全盘加密的方式解决,但这种实践方式并不常见。

厂商回应

所有受影响的厂商都对研究人员的发现进行了回应,并发布了固件补丁。CHIP研究人员称路由器厂商解决了大多数的安全漏洞,但并没有完全修复。未修复的安全漏洞大多数安全危险比较低的漏洞,但研究人员并没有进行对漏洞修复的结果进行后续测试。

此外,研究人员还建议用户禁用远程访问、UPnP、WPS等功能。

完整报告参见:https://www.iot-inspector.com/wp-content/uploads/2021/11/Chip-IoT-Inspector-Router-Sicherheit-Test.pdf

本文翻译自:https://www.bleepingcomputer.com/news/security/nine-wifi-routers-used-by-millions-were-vulnerable-to-226-flaws/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh