勒索软件已经成为全球企业和组织面临的主要网络威胁,感染勒索软件后严重影响企业和组织的运营,包括业务中断、数据和信息被窃取公开售卖。2021年全球制造业、服务业、建筑、金融、能源、医疗、工控和政府组织机构等频遭勒索软件攻击,给全球产业产值造成严重损失。

2021年,安天CERT发布了多篇勒索软件分析报告,在安天《每周典型威胁分析》中发布了30多篇勒索软件信息,安天CERT将2021年流行的勒索软件进行了梳理,形成家族概览,进行分享。

表1 活跃勒索软件家族及攻击案例

2021年的勒索软件行为主要有以下四类:

1.影响用户系统

通过修改磁盘MBR或设置锁屏程序导致用户无法正常使用计算机。(例如Petya、Ransom Locker和Screen Locker等)

2.破坏数据

此类勒索软件不是加密文件而是用随机字符覆写文件,永久性地破坏用户数据。用户损失多大他们是不在意的,勒索软件的目的就是为了索要赎金。(例如GermanWiper和Combo13[1]勒索软件等)

3.加密文件

此类勒索软件通过特定加密算法(如AES、RSA、DES和R**等)组合利用对文件进行加密,大多数勒索软件在未得到对应密钥的解密工具暂时无法解密,部分存在算法逻辑错误导致文件可以解密。(例如Conti[2]和Cring[3]勒索软件等)

4.窃取文件

此类勒索软件在发动勒索攻击前,会在受害系统内潜伏,并窃取数据、文件等重要信息;在窃取工作完成后会发动勒索攻击,加密系统中的文件;最后通知受害者,重要文件已被窃取,如不按期支付勒索赎金,则会公开窃取到的数据文件,给予受害者压力,从而迫使受害者尽早支付赎金。(例如DarkSide[4]、REvil[5]和Avaddon勒索软件等)

3.1Avaddon

Avaddon勒索软件于2019年2月首次被发现,2020年6月2日,Avaddon组织出现在某俄罗斯暗网论坛,所开发的Avaddon勒索软件除了供自身使用之外,也通过提供勒索即服务(RaaS)谋求外部合作以获取更大的利益。在安全研究人员于2021年2月发布了公开解密器后,Avaddon组织又迅速组织其合作成员进行了更新。从那时起,通过研究可以观察到Avaddon的活动不断激增,其开发者正在积极地为这个活跃的RaaS平台研发下一代工具。

据Avaddon组织规定,不得在独联体的成员国分发勒索软件,其中包括:俄罗斯联邦、白俄罗斯共和国、摩尔多瓦共和国、亚美尼亚共和国、阿塞拜疆共和国、塔吉克斯坦共和国、吉尔吉斯斯坦共和国、哈萨克斯坦共和国、乌兹别克斯坦共和国。结合该Avaddon勒索组织只接受俄语合作方,由此可见Avaddon的攻击者可能来自于俄语地区。除此之外,该勒索软件面板支持中文显示,以此说明我国也是该组织的重点攻击目标之一,其次还支持英语、德语、法语、意大利语、西班牙语、葡萄牙语、日语和韩语。

Avaddon于2021年6月宣布关闭勒索业务,并公开大量解密秘钥。Haron(又名Midas)勒索软件被发现于2021年7月,由于Avaddon勒索软件于6月关闭勒索业务,二者勒索信格式内容较为相似、Tor网站地址相似和数据泄露平台页面相似,Haron被认为是Avaddon勒索软件的继承者。通过钓鱼邮件和漏洞利用进行传播,采用“威胁曝光企业数据+加密数据勒索”双重勒索策略。

3.1.1家族概览

表2 Avaddon家族概览

3.1.2 重点案例

-

攻击泰国、马来西亚、中国香港和菲律宾安盛集团分公司并窃取3TB敏感数据

保险巨头安盛集团在泰国、马来西亚、中国香港和菲律宾的分公司遭到了勒索软件网络攻击。据媒体报道,Avaddon勒索软件集团在其泄密网站上称,他们从安盛亚洲业务中窃取了3TB的敏感数据。根据该组织的说法,Avaddon获得的数据包括客户的医疗报告、***复印件、银行账户报表、索赔表格、付款记录、合同等[6]。

-

攻击墨西哥国家彩票网站并窃取数据

Avaddon 勒索软件家族表示,他们成功地对“Pronosticos Deportivo”进行了攻击,他们声称在那里窃取了数据,然后对设备进行了加密。如果谈判没有在240小时内开始,勒索软件团伙威胁还要发布更多文件和 DDoS 受害者的网站[7]。

3.2Babuk(Babyk)

Babuk勒索软件家族被发现于2021年初,通过钓鱼邮件和漏洞利用进行传播。采用“威胁曝光企业数据+加密数据勒索”双重勒索策略。开发针对Windows、Linux和VMware的攻击载荷。7月,Babuk勒索软件的部分数据文件被一位组织成员泄露,泄露的源代码还包含解密密钥,此后研究人员使用这些密钥为某些特定版本创建免费解密工具。泄露的内容中包含创建勒索软件的所有内容。10月,新版本使用了ProxyShell,这是一组Microsoft Exchange漏洞(CVE-2021-34473、CVE-2021-34523和CVE-2021-31207),可以连接在一起以绕过身份验证并以特权用户身份执行代码。

3.2.1 家族概览

表 3 Babuk(Babyk)家族概览

3.2.2 重点案例

-

攻击美国哥伦比亚特区警察局并窃取250G机密文件

Babuk locker团伙在暗网上发帖称,他们已经破坏了警察局的网络,并窃取了250GB的未加密文件。该小组共享的屏幕截图,包括各种文件夹,其中包含调查报告,逮捕,纪律处分和其他情报简报。攻击者给了三天的时间来满足他们的赎金要求,并威胁他们如果没有收到赎金就泄露数据[8]。

-

攻击美国NBA休斯顿火箭队并窃取超过550GB数据

Babuk网络犯罪团伙在其勒索网站上发布的一篇帖子上,曝光了一份据称来自于火箭队网络系统中的数据和文件,不过目前这篇帖子已经被删除了。Babuk网络犯罪团伙声称,他们已经删除了相关500GB数据,其中包括NBA休斯顿火箭队的第三方合同公司、客户、员工和财务信息[9]。

3.3 Clop

Clop勒索软件家族被发现于2019年2月,属于CryptoMix勒索软件变种,加密文件后缀名为“.clop”。据Clop勒索软件家族背后的攻击者宣称,他们的攻击目标不是个人用户而是企业。2020年3月,Clop勒索软件家族首次在暗网中启用泄露数据站点,用于发布受害者信息以便实施双重勒索攻击。目前,该站点至今依旧处于活跃状态,相继泄露了大量在受害者企业中窃取的数据,对全球造成了严重的数据泄露。在2021年上半年,Clop成为最活跃的勒索软件组织之一,被该家族攻击后,会部署横向渗透和远控工具等,对目标内网进行渗透,并感染更多的机器。该勒索软件被用于有针对性的攻击中,通过钓鱼邮件、漏洞利用或远程桌面协议(RDP)暴力破解进行传播。采用“威胁曝光企业数据+加密数据勒索”双重勒索策略。

3.3.1 家族概览

表 4 Clop家族概览

3.3.2 重点案例

-

攻击英国警方并窃取1300万条信息和记录

2021年10月,Clop 勒索软件获得了Dacoll Limited公司管理的数据访问权限,窃取了1300万人的个人信息和记录。被盗文件包括从国家自动车牌识别 (ANPR) 系统中窃取的驾驶者图像、镜头以及犯有交通违法行为的驾驶员面部特写图像等[10]。

-

攻击德国软件公司Software AG并窃取数据索要2000万美元赎金

2021年10月,Clop勒索软件运营商攻击德国最大的软件公司之一Software AG并索要2000万美元赎金,由于价格和安全方面的考虑,第一次谈判失败后,Clop团伙在泄密网站公布了显示Software AG数据的屏幕截图,包括员工ID扫描件、员工电子邮件、财务文件和目录[11]。

3.4 Conti

Conti勒索软件家族被发现于2019年,其背后的攻击组织在地下论坛以RaaS(勒索软件即服务)形式运营,并广泛招收附属成员。自2020年5月开始,攻击活动逐渐增多,持续活跃至今。该勒索软件主要通过钓鱼邮件、利用其他恶意软件、漏洞利用和远程桌面协议(RDP)暴力破解进行传播,组合利用多种工具实现内网横向移动,2021年12月Log4j被曝漏洞(CVE-2021-44228)后,Conti勒索软件运营者开始利用存在Log4j漏洞的VMWare vCenter进行横向移动。2020年7月利用匿名化Tor建立赎金支付与数据泄露平台,采用“威胁曝光企业数据+加密数据勒索”双重勒索策略。

安天CERT通过关联分析发现,该组织同运营Ryuk勒索软件的Wizard Spider组织分支机构Grim Spider存在一定关系。结合Ryuk勒索软件攻击活跃度逐渐降低,二者使用的攻击工具部分相同,攻击载荷代码段相似,都曾利用TrickBot、Emotet、IcedID和BazarLoader等木马程序进行传播等多种原因,安天CERT推测Conti勒索软件将成为Ryuk勒索软件的继承者。

Conti勒索软件通过Tor建立网站,发布受害者信息及窃取到的数据文件。自其于2020年7月29日公布第一个受害者信息以来,截至2021年12月15日,共计公布了631个受害者信息,其中,2021年在全球范围内影响了超过470个组织机构。据安天CERT统计,2021年11月1日至12月15日,被公开的受害者数量为90个,且可能存在未被公开的受害者。受害者所属国家主要集中于美国、意大利、德国、澳大利亚和法国,所属行业涉及制造、服务、建筑、金融、能源、医疗和政府组织机构。我国也有被公开的受害者[2]。

3.4.1家族概览

表 5 Conti家族概览

3.4.2 重点案例

-

攻击爱尔兰卫生服务执行局并窃取700GB敏感文件

2021年5月14日,爱尔兰卫生服务执行局(HSE)遭受Conti勒索软件攻击,导致多家医院的服务取消和中断。Conti勒索软件攻击者声称从HSE窃取了700GB的未加密文件,包括患者信息和员工信息、合同、财务报表、工资单等。爱尔兰总理表示,他们拒绝向Conti勒索软件背后的攻击组织支付2000万美元的赎金[12]。

-

攻击美国俄克拉荷马州塔尔萨市并窃取18000多份敏感文件

美国俄克拉荷马州塔尔萨市在5月遭受Conti勒索软件攻击,这次攻击破坏了塔尔萨市的在线账单支付系统、公用事业账单系统和电子邮件系统。Conti勒索软件背后的攻击组织声称对此负责并表示已经公开窃取到的18938份文件[13]。

-

攻击日本电子产品供应商并窃取1.5TB数据

9月22日,总部位于日本的跨国电子产品供应商JVCKenwood遭受Conti勒索软件攻击,攻击者声称窃取了1.5TB的数据并要求支付700万美元的赎金[14]。

-

攻击英国伦敦高端珠宝商并窃取大量名人、政治家和国家元首数据文件

总部位于英国伦敦的高端珠宝商Graff在10月遭受Conti勒索软件攻击,被窃取文件中包含众多名人、政治家和国家元首的数据文件[15]。该起事件的攻击组织在其Tor网站上发布了数万份文件,迫于政治压力,11月4日该组织发表声明,任何与沙特阿拉伯、阿联酋和卡塔尔家庭成员有关的信息将被删除,并向穆罕默德·本·萨勒曼王子殿下和其他所有王室成员致歉[16]。

3.5 DarkSide(更名BlackMatter)

DarkSide组织开发的勒索软件于2020年8月首次出现,拥有RaaS(勒索软件即服务)模式,即除DarkSide自运营外,还存在其他的合作组织。DarkSide勒索软件采用多线程等技术加密,加密文件速度相比其他勒索软件更快速,即加密相同文件的用时较少。采用“RSA1024+Salsa20”算法加密文件,可以感染Windows和Linux系统。该组织在暗网论坛上非常活跃。DarkSide采用“窃密+勒索”的组合形式对受害者发起攻击,这意味着攻击者不仅加密用户数据,而且还会窃取用户数据信息,并威胁如果不支付赎金就将其数据公开。DarkSide组织于2020年8月10日在其暗网论坛中声明,根据他们的原则,不会攻击以下目标:医疗行业、殡葬行业、教育行业、非营利性组织和政府机构。

通过收集有关受害者的信息,据对DarkSide勒索软件受害者的数据统计,平均的勒索赎金需求大概为650万美元左右,平均业务停机时间为5天。DarkSide勒索软件的攻击者已经利用了CDN服务器,用于存储和交付从受害者那里窃取的受害数据。数据被泄漏后,将被上传到其CDN中的服务器,这些服务器被用作攻击者的勒索工具。根据DarkSide组织在2020年8月起在暗网公开泄露的数据进行整理发现,截至目前为止共计82家企业遭遇该勒索家族的攻击,其中包括法律、金融、建筑、医疗、能源等行业。每个月平均都会公布十几家企业的泄露数据。

3.5.1家族概览

表 6 DarkSide家族概览

3.5.2 重点案例

-

攻击美国成品油管道运营商Colonial Pipeline公司并窃取数据

2021年5月7日,美国最大成品油管道运营商Colonial Pipeline公司遭到Conti勒索软件攻击,该起攻击导致美国东部沿海主要城市输送油气的管道系统被迫下线。在DarkSide组织无法通过SSH访问服务器的前一天,美国总统拜登在白宫新闻发布会上声称将追捕DarkSide组织,据Exploit暗网论坛名为UNKN的用户发帖称,受执法行动影响,DarkSide已经无法访问其数据泄露服务器、赎金支付服务器和CDN服务器。自2021年7月出现以来,更名后的DarkSide勒索软件攻击多个美国关键基础设施实体,包括两个美国食品和农业部门组织,并要求以比特币和门罗币支付8万美元到1500万美元不等的赎金。该勒索软件组织于十一月发出公告,声称迫于当局压力和一些无法解决的问题,选择停止运营。

3.6 DoppelPaymer(更名Grief)

DoppelPaymer勒索软件组织自2019年六月份以来一直活跃至今,还涉及了一系列恶意勒索活动,其中就包括美国德克萨斯州埃德库奇市和智利的农业部的袭击事件。但DoppelPaymer的早期版本在2019年4月就已发布,早期版本相比后续版本缺乏很多新功能,因此目前尚不清楚是否只是为了测试而构造的这些版本。实际上,早在去年的十一月份,微软安全响应中心(MSRC)就已经发布公告提醒广大客户DoppelPaymer勒索软件的威胁,并提供了相关威胁的有用信息。据有关安全研究专家表示,另一家不愿透露身份的安全公司曾提到过,DoppelPaymer勒索软件运营商的总部就设立在俄罗斯。

DoppelPaymer其实是BitPaymer勒索软件的一类新变种,并将其命名为DoppelPaymer。DoppelPaymer与BitPaymer大部分代码是相同的,不过也存在许多差异。BitPaymer之前一直由INDRIK SPIDER组织运营,这个转变可能意味着INDRIK SPIDER有成员出走,并自行将Dridex银行木马和BitPaymer融合到了一起,开启了专属于自己的犯罪道路。

DoppelPaymer是BitPaymer勒索软件的继承者,在一段时间几乎没有活动之后,DoppelPaymer勒索软件业务进行了品牌重塑,现在更名为Grief。从2020年2月开始,DoppelPaymer背后的恶意行为者启动了一个数据泄漏站点。然后作为勒索软件勒索计划的一部分,他们通过在数据泄漏站点上发布被盗文件来威胁受害者。2021年5月17日发现了一个早期的Grief勒索软件样本。包含Grief勒索软件代码和赎金说明,但赎金说明中的链接指向DoppelPaymer赎金门户。

3.6.1 INDRIK SPIDER起源

INDRIK SPIDER是一个复杂的网络犯罪组织,该组织自2014年6月以来就一直在运营Dridex银行木马。在2015年和2016年,Dridex是全世界违法收益最高的银行木马之一。自2014年以来,INDRIK SPIDER已经通过该木马获得数百万美元的非法利润。经过多年的运营,目前Dridex已经进行了多次更新,变得更加复杂和专业,同时在恶意软件中添加了新的反分析功能。

随着时间的推移,INDRIK SPIDER在其主营业务——电汇欺诈中也变得不再顺风顺水。2015年INDRIK SPIDER的化名“Smilex”被捕,之后英国执法部门也采取了行动,旨在瓦解INDRIK SPIDER在Dridex活动中的洗钱网络,与此同时,一名帮助他们建立虚假账户的英国银行雇员也被抓捕入狱。

由于这些阻碍,INDRIK SPIDER在2017年改变了他们的操作方式,只进行规模较小的Dridex分发活动。2017年8月,该组织又引入了BitPaymer勒索软件,并开始专注于这类高额赎金的勒索行为。

3.6.2 BitPaymer起源

BitPaymer于2017年8月首次发现,首版的勒索信包含了赎金要求和基于TOR支付的网站链接,有标题“Bit paymer”、用户ID、比特币(BTC)钱包和联系电子邮件地址;而后不到一个月,勒索信中就不再包含赎金金额;到了2018年7月,支付网站的链接也被删除了;再之后到现在,勒索信中就只剩下了两封用于协商的联系邮件地址。

除了上述变动之外,BitPaymer还更新为使用AES-256的CBC(密码块链接)模式,以及随机生成的密钥和NULL初始化向量来加密(以前版本的BitPaymer使用的是128位R**)。

由于AES是块密码,在数据不是块大小的倍数的情况下需要对其填充,通常是通过添加零或n次填充来实现。但是,INDRIK SPIDER选择用随机生成的n个字节来填充,也就是说必须知道这些随机填充的字节才能正确解密文件的最后一个数据块。这反映在勒索说明的新字段TAIL中,其中包含Base64编码的TAIL和加密的AES KEY。

3.6.3 家族概览

表 7 DoppelPaymer家族概览

3.6.4 重点案例

-

攻击美国纽约康复支持服务(RSS)并窃取敏感数据

2021年9月10日,Rehabilitation Support Services, Inc. (RSS) 发布声明称6月份的攻击活动可能导致部分现任及前任员工信息受到影响,姓名、地址、出生日期、社会安全号码、健康保险信息、医疗诊断及治疗等信息可能遭到未授权的访问,疑似发生泄露[17]。

-

攻击美国全国**协会并窃取敏感数据

2021年10月,美国全国**协会(NRA)遭受Grief勒索软件攻击,该组织在其泄密网站上展示了包含美国税务信息和投资金额的Excel电子表格的屏幕截图,包含NRA的拨款申请[18]。

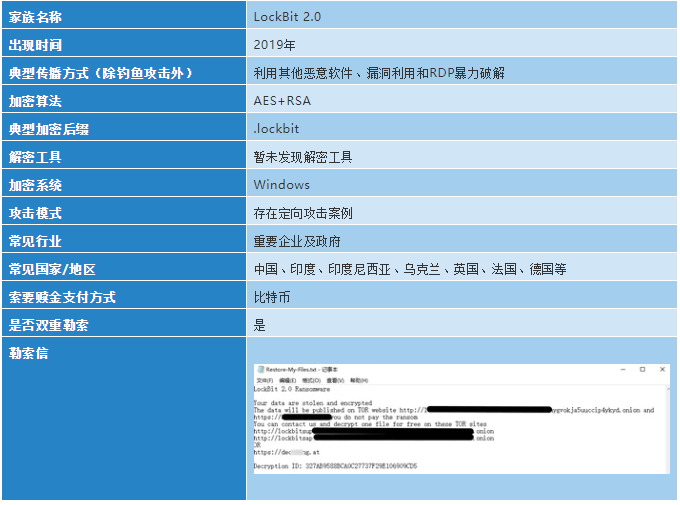

3.7 LockBit 2.0

LockBit勒索软件家族被发现于2019年9月,2021年6月发布了2.0版本,通过钓鱼邮件、利用其他恶意软件、漏洞利用和远程桌面协议(RDP)暴力破解进行传播。其背后组织成员声称Lockbit2.0勒索软件和Stealbit信息窃取程序在加密文件和窃取数据方面是如今市面上速度最快的,并且与LockBit在2019年的版本功能对比,添加了Active Directory (AD) 组策略对跨Windows域的设备进行自动加密功能。LockBit 2.0是一款新型的勒索软件,使用勒索软件即服务(RaaS)模式。目前,该恶意软件已被用于针对全球多个行业的勒索软件攻击。采用“威胁曝光企业数据+加密数据勒索”双重勒索策略,在此基础上,于2021年8月增加了DDoS攻击威胁,构成三重勒索。

3.7.1 家族概览

表 8 LockBit 2.0家族概览

3.7.2 重点案例

-

攻击泰国曼谷航空公司并窃取200GB数据

2021年8月,LockBit勒索软件组织窃取了超过200GB曼谷航空公司数据,并在其泄密网站上发布了一条消息,威胁说如果曼谷航空不支付赎金,就会泄露窃取数据,消息还显示他们有更多的数据要泄露。调查显示,泄露的数据可能包括乘客姓名、姓氏、国籍、性别、电话号码、电子邮件、地址、联系信息、**信息、历史旅行信息、部分***信息和特殊膳食信息[19]。

-

攻击爱尔兰IT咨询公司埃森哲并窃取超过6TB数据

2021年8月,全球IT咨询巨头埃森哲遭受了来自LockBit团伙的攻击。埃森哲事件中LockBit勒索团伙声称窃取了埃森哲超过6TB的数据,要求埃森哲支付5000万美元(约3.2亿***)作为赎金。倒计时结束后,勒索软件团伙立即发布了由2384项组成的一小部分被盗数据。泄露的文件包括据称从公司窃取的 PDF文件,这些文件作为一般营销材料出现[20]。

3.8 Ragnar Locker

Ragnar Locker勒索软件家族被发现于2019年12月底,通过暗网中购买的凭据、钓鱼邮件、漏洞利用和远程桌面协议(RDP)暴力破解进行传播。使用特制的虚拟机映像执行有效载荷,以规避反病毒软件的检测。Ragnar Locker团队一直都是手动投递载荷的方式将勒索软件投递到目标系统,并对目标系统的文件数据进行加密。他们前期会花费大量时间进行网络侦察活动,然后尝试识别目标用户、组织或企业内的网络资源、数据备份以及其他的敏感文件,并在窃取到这些数据之后对数据进行完整加密。除了公布数据以外,Ragnar Locker勒索软件家族还表示,如果被攻击企业想要聘用职业谈判官来跟他们交涉的话,鉴于这些谈判官通常就职于警方/FBI/政府调查部门下属的数据恢复公司,甚至本身就是政府雇员,他们的介入只会让数据恢复的过程变得更加复杂和困难。因此,一旦受害者联系数据恢复专家尝试解密数据,或试图协商赎金,他们同样会把数据泄露出来。

3.8.1 家族概览

表 9 Ragnar Locker家族概览

3.8.2 重点案例

-

攻击中国台湾威刚内存和固态硬盘制造商并窃取1.5TB数据

2021年6月,因威刚拒绝支付赎金,勒索团伙Ragnar Locker已经将700多GB的威刚数据公布在网上。这些数据是以13个受密码保护的档案形式上传的。Ragnar Locker在存储平台MEGA上发布了元数据档案,最大的文档接近300GB。从档案名称来看,可能包含财务信息、保密协议等类型的详细信息。该组织还发布了几张截图证明其持有的威刚数据[21]。

-

攻击葡萄牙跨国能源公司并窃取10TB数据

EDP北美可再生能源公司(EDPR NA)证实,其母公司葡萄牙跨国能源巨头葡萄牙能源公司(EDP)受到Ragnar Locker勒索软件攻击。攻击者要求EDP Group支付1580比特币(约合1000万美元)的赎金购买解密器,并停止泄露据称从该组织服务器窃取的10TB数据对公众。根据EDP加密系统上的赎金记录,攻击者能够窃取有关账单、合同、交易、客户和合作伙伴的机密信息[22]。

3.9 RansomEXX

RansomEXX勒索软件也称Defray777和Target777,于2017年首次被发现。它是第一个具有适用于Windows和Linux两个版本可执行文件的勒索软件,Windows版本加密所有文件,Linux版本仅加密特定目录文件,可通过命令行参数进行指定。从2020年底到整个2021年,RansomEXX不仅加密目标系统文件,也开始窃取目标系统数据,将窃取的数据公布在暗网上。RansomEXX与威胁组织PyXie存在一定关联,并针对医疗保健、教育、制造、政府、建筑和工程以及高科技等行业,常见被攻击国家是美国、加拿大、澳大利亚、日本、法国和巴西。在2020年2月至10月期间,RansomEXX通过恶意软件Trickbot和IcedID进行分发。通过钓鱼邮件、漏洞利用和远程桌面协议(RDP)暴力破解进行传播,采用“威胁曝光企业数据+加密数据勒索”双重勒索策略。

3.9.1 家族概览

表 10 RansomEXX家族概览

3.9.2 重点案例

-

攻击中国台湾计算机硬件供应商技嘉并窃取112GB数据

RansomExx勒索软件团伙的成员在他们的暗网门户网站上发布了技嘉公司遭入侵说明,如果受害者不予合作,RansomExx也会选择在这里公布对方的敏感数据。攻击者在暗网表示:“我们已经下载112GB的文件,并随时准备公布。其中大部分属于须遵守保密协议的数据(涉及英特尔、AMD与American Megatrends)[23]。

-

攻击厄瓜多尔国营企业CNT并窃取190GB数据

2021年7月,厄瓜多尔的国营企业 Corporación Nacional de Telecomunicación (CNT) 遭受勒索软件攻击,导致业务运营、支付门户和客户支持中断。研究人员了解到这次攻击是由名为RansomEXX的勒索软件团伙造成的,研究人员分享了该团伙的数据泄露站点的隐藏链接,该链接警CNT,如果不支付赎金,该团伙将泄露在攻击期间窃取的数据[24]。

3.10 REvil(Sodinokibi)

该勒索软件家族被发现于2019年,其背后的攻击组织在地下论坛以RaaS(勒索软件即服务)形式运营,通过关联对比分析发现其为GandCrab勒索软件继承者,通过钓鱼邮件、漏洞利用和远程桌面协议(RDP)暴力破解进行传播。2019年6月,安天在《勒索软件Sodinokibi运营组织的关联分析》报告[25]中提到,该勒索组织是一个不断套用、利用其他现有恶意工具作为攻击载体,传播勒索软件、挖矿木马以及窃密程序的具有一定规模的黑产组织,并在全球范围内实施普遍性、非针对性勒索、挖矿、窃密攻击。自2019年以来,REvil勒索组织采用“威胁曝光企业数据+加密数据勒索”双重勒索策略。安天CERT认为LV勒索软件出现于2020年末,二者在代码结构和勒索信格式上较为相似,被认为是REvil勒索软件的继承者。

3.10.1 家族概览

表 11 REvil(Sodinokibi)家族概览

3.10.2 重点案例

-

攻击60家托管服务商和1500多家企业并索要7000万美元赎金

2021年7月,该勒索组织发动了迄今为止规模最大的一次攻击,利用Kaseya VSA 远程管理平台中的零日漏洞,加密了大约60家托管服务提供商和1500多家企业,并索要高达7000万美元的赎金。本次事件引起了国际执法部门的关注,该勒索组织可能出于被逮捕的担忧,于2021年7月13日关闭了支付网站、数据泄露网站等基础设施。自2021年2月以来,共计逮捕了7名涉嫌参与勒索软件攻击事件的REvil组织成员,从FTX加密交易交易所没收了610万美元的资产[26]。

-

攻击美国肉食品加工商JBS并窃取数据

2021年5月,攻击者攻击了支持JBS食品公司北美和澳大利亚IT系统的多台服务器,JBS 被迫关闭 其部分食品生产站点。JBS向攻击者支付了1100万美元赎金,以防止他们被盗的数据被公开泄露并缓解可能出现的技术问题[27]。

[1]破坏而非加密文件的勒索软件Combo13分析

https://www.antiy.cn/research/notice&report/research_report/20210517.html

[2]Conti勒索软件分析报告

https://www.antiy.cn/research/notice&report/research_report/20211220.html

[3]针对工控的勒索软件Cring样本分析

https://www.antiy.cn/research/notice&report/research_report/20210528.html

[4]关于美燃油管道商遭勒索攻击事件样本与跟进分析

https://www.antiy.cn/research/notice&report/research_report/20210511.html

[5]Sodinokibi/REvil勒索组织近期活动梳理与最新样本分析

https://www.antiy.cn/research/notice&report/research_report/20210918.html

[6]保险公司 AXA 在放弃对赎金支付的支持后受到勒索软件的打击

[7]在勒索软件 DDoS 威胁后,墨西哥封锁了国家彩票网站

[8]勒索软件团伙泄露数据后,哥伦比亚特区警方确认网络攻击

[9]Babuk 勒索软件攻击 NBA 休斯顿火箭队

https://www.cybersecurity-insiders.com/babuk-ransomware-attack-on-nba-houston-rockets/

[10]Clop 勒索软件团伙正在泄露英国警方的机密数据

https://securityaffairs.co/wordpress/125792/cyber-crime/clop-ransomware-uk-police.html

[11]Clop 勒索软件攻击后发布的 Software AG 数据

https://threatpost.com/software-ag-data-clop-ransomware/160042/

[12]系统遭到Conti勒索软件团伙攻击后,爱尔兰健康服务执行局(HSE)拒绝支付2000万美元的赎金要求

[13]塔尔萨警方称,在Conti勒索软件攻击后,在暗网泄露了18000个包含市民信息的文件

[14]JVCKenwood被Conti勒索软件攻击,声称窃取了1.5TB数据

[15]Conti Group在对珠宝商进行赎金攻击后泄露名人数据

https://www.infosecurity-magazine.com/news/conti-leak-celebs-data-ransom/

[16]Conti致歉声明

https://pastebin.com/eeLNnAG0

[17]康复支持服务将 IT 安全事件通知现任和前任员工及客户

[18]Grief 勒索软件团伙袭击了美国全国**协会 (NRA)

https://securityaffairs.co/wordpress/123849/cyber-crime/grief-ransomware-hit-nra.html

[19]LockBit 勒索软件运营商泄露了属于曼谷航空公司的 200GB 数据

https://securityaffairs.co/wordpress/121702/data-breach/lockbit-gang-bangkok-airways.html

[20]LockBit 2.0 勒索软件攻击埃森哲

[21]威刚在 Ragnar Locker 勒索软件攻击中泄露 700 GB 数据

[22]EDP 能源巨头确认 Ragnar Locker 勒索软件攻击

[23]技嘉科技傳出遭勒索軟體攻擊,該公司公告部分伺服器遭網路攻擊

https://www.ithome.com.tw/news/146075

[24]RansomEXX 勒索软件攻击厄瓜多尔国营 CNT 电信公司

[25]勒索软件Sodinokibi运营组织的关联分析

https://www.antiy.cn/research/notice&report/research_report/20190628.html

[26]REvil/Kaseya 事件更新

https://cyberint.com/blog/research/revil-kaseya-incident-update/

[27]JBS向REvil勒索软件支付了1100万美元,首次要求支付2250万美元